รวมเทคนิควิธีถอดรหัส Password จากเหล่าแฮกเกอร์ พร้อมวิธีตั้งรหัสผ่านให้ปลอดภัย

NUMKINGSTON

NUMKINGSTONรวมเทคนิควิธีถอดรหัส Password จากเหล่าแฮกเกอร์ ที่ไม่ควรมองข้าม

พร้อมวิธีตั้งรหัสผ่านให้ปลอดภัย

ทุกวันนี้ ไม่ว่าจะล็อกอิน (Log in) ที่เว็บไซต์หรือแอปพลิเคชันใด ก็ต้องมีเรื่อง รหัสผ่าน (Password) เข้ามาเกี่ยวข้อง แต่หารู้ไม่ว่า นอกจาก รหัสผ่านจะเป็นตัวช่วยด้านความปลอดภัยชั้นดี ยังเป็นช่องทางที่เหล่าแฮกเกอร์ ผู้ไม่หวังดีเข้ามาทำอันตรายกับรหัสผ่านจนเกิดเหตุการณ์ไม่พึงประสงค์ ไม่จะเป็นแอคเคาท์ ข้อมูลส่วนตัวถูกขโมย ไปจนถึงมิจฉาชีพสวมรอย มาทำความรู้จักกับอันตรายที่อาจเกิดขึ้นได้กับรหัสผ่านของคุณกันเถอะ

- 7 กลลวงออนไลน์ ที่พบเห็นได้เป็นประจำ

- Passkey คืออะไร ? เทคโนโลยีที่เริ่มถูกนำมาใช้แทน Password

- วิธีเปิดฟีเจอร์ Phishing Protection เตือนเมื่อใส่รหัสผ่านบนเว็บ หรือแอปฯ เสี่ยงบน Windows 11

- รหัสผ่านยอดนิยมตลอดกาล และ รหัสผ่านยอดนิยมในมุมต่าง ๆ (Top Common Password Lists)

- วิธีล็อกแอป Notes บน iPhone ด้วยรหัสผ่าน เพื่อปกป้องข้อมูลให้เป็นความลับ

1. Social Engineering

(การใช้วิศวกรรมสังคม หรือ การใช้จิตวิทยาเพื่อหลอกคน)

วิธีการ Social Engineering เป็นวิธีที่ดูเข้าถึงยาก ด้วยคำว่า "Engineering" ที่ถ้าแปลตรง ๆ มันคือคำว่า "วิศวกรรม" แต่อันที่จริงแล้ว นี่คือวิธีการหลอกล่อข้อมูลส่วนตัวโดยมนุษย์นั่นเอง เช่น มิจฉาชีพปลอมตัวเป็นคอนเซนเตอร์ (Call Center) จากธนาคาร ขอข้อมูลทางการเงิน, ปลอมว่าตัวเองเป็น เจ้าหน้าที่สนับสนุนงานด้านเทคโนโลยีสารสนเทศ (IT Support) หรือผู้เชี่ยวชาญด้านไอทีเพื่อขอรหัสผ่าน โดยมิจฉาชีพจะใช้จิตวิทยา เทคนิคปลอมตัว เพื่อเข้าถึงเหยื่อที่มีความไว้ใจผู้เชี่ยวชาญหรือไม่ทันระวังตัว

นอกจากผู้แอบอ้างเพื่อล้วงข้อมูลสำคัญแล้ว Social Engineering ยังมากับวิธีการอื่น ๆ เช่น การแจ้งเตือนปลอม ๆ หลอกล่อให้ใส่ชื่อผู้ใช้งาน (Username) และรหัสผ่าน (Password) อีเมลแจ้งเตือนทวงเงินใด ๆ ซึ่งทาง เว็บไซต์ Avast โปรแกรมแอนตี้ไวรัสชื่อดังได้ยกตัวอย่างเหตุการณ์ ฟิชชิง (Phishing) เพื่อทำการแฮกบัตรเครดิตเพื่อรูดจ่ายค่าโรงแรม แล้วมิจฉาชีพก็สวมรอยเป็นบุคคลตามชื่อในบัตรเครดิตแล้วไปเข้าพักอะไรประมาณนี้

ข้อมูลเพิ่มเติม : Phishing คืออะไร ? รู้จัก การหลอกลวงแบบฟิชชิงทั้งหมด 8 รูปแบบ !

ภาพจาก : https://www.flickr.com/photos/140988606@N08/26935048383

นอกจากนี้แล้ว Social Engineering ยังเป็นวิธีการที่เหยื่อมักรู้ตัวทีหลังว่าถูกขโมยข้อมูล หลายครั้งข้อมูลถูกยึดไปแล้ว ซึ่งวิธีแก้นอกจากใช้โปรแกรมแอนตี้ไวรัสแล้ว การเช็คคู่สนทนาว่าเป็นบุคคลจริง ๆ หรือไม่ อีเมล เว็บไซต์ แจ้งเตือนต่าง ๆ มาจากต้นทางจริง ๆ หรือเปล่า ? ลองสำรวจตัวสะกดชื่อเว็บไซต์ หน่วยงานในลิงก์ที่ต้องกดให้ดี หรืออย่ากดลิงก์ที่ไม่น่าไว้ใจเป็นอันขาด

ข้อมูลเพิ่มเติม : 10 โปรแกรมแอนตี้ไวรัส แจกฟรี ไม่มีค่าใช้จ่าย (Top 10 Free Antivirus Software)

2. Password Spraying Attack

(การเจาะกลุ่มเป้าหมายที่ใช้ รหัสผ่านชุดเดียวในหลายบัญชี)

สำหรับวิธี Password Spraying Attack เป็นวิธีที่เจาะกลุ่มเป้าหมายที่ใช้รหัสผ่านชุดเดียว เข้าได้ทุกบัญชี (Account) เพราะมีเพียงรหัสผ่านเพียงไม่กี่ชุดก็เข้าถึงแอคเคาต์จำนวนมาได้อย่าง่ายดาย นอกจากนี้แล้ว บัญชีบนคลาวด์ (Cloud Account) ก็จัดว่าเป็นอีกเป้าหมายหลัก สำหรับการ Password Spraying Attack เนื่องจากการตรวจสอบความปลอดภัยของระบบคลาวด์ มีโอกาสปิดบังการรับส่งข้อมูลที่เป็นอันตรายอีกด้วย

ข้อมูลเพิ่มเติม : Cloud Computing คืออะไร ? มีกี่ประเภท อะไรบ้าง ? และ มีข้อดีข้อเสีย อย่างไร ?

ยิ่งหลาย ๆ องค์กรหันมาสนับสนุนพนักงาน ลูกค้าให้เก็บข้อมูลบนระบบคลาวด์ แม้จะเป็นทางเลือกที่ดีแต่ก็ต้องป้องกันอันตรายจากการ Password Spraying Attack เพราะคลาวด์ของบางคนไม่ได้มีแค่ข้อมูลส่วนตัว แต่บางคนใช้บันทึกข้อมูลเกี่ยวกับงาน เป็นแหล่งรวมเนื้องานที่เป็นผลประโยชน์ต่อบริษัท คู่แข่งและมิจฉาชีพ

ทางแก้เพื่อป้องกัน Password Spraying Attack ก็คือการเตรียมรหัสผ่านไว้ 2-3 ชุด แต่ละชุดใช้วิธีการตั้งรหัสผ่านที่แตกต่างกันไป หรืออาจเปลี่ยนตัวอักษร ตัวเลขในบางตำแหน่งเพื่อไม่ให้รหัสซ้ำกัน และอย่าลืมสำรองข้อมูลสำคัญในคลาวด์ไว้ในที่จัดเก็บอื่น ๆ เช่น External Harddisk ร่วมด้วย

3. Brute Force Attack (การสุ่มเดารหัสผ่าน ในทุกความเป็นไปได้)

วิธี Brute Force Attack คือการสุ่มรหัสผ่านแบบลองผิดลองถูกนับครั้งไม่ถ้วน เพื่อให้ได้รหัสผ่านที่ตรงกับเป้าหมาย โดยรหัสผ่านที่เสี่ยงต่อการถูกโจมตีแบบนี้มากที่สุดคือ รหัสผ่านที่ประกอบด้วยตัวอักษรและตัวเลขทั้งหมด 8 หลัก นอกจากนี้ รหัสผ่านที่เคยถูกเข้าถึงผ่านวิธีนี้ ก็จะถูกเก็บเป็นฐานข้อมูลเพื่อการโจมตีที่ง่ายขึ้น ซึ่งการโจมตีแบบ Brute Force Attack ยังแบ่งออกเป็นหลายวิธี เช่น Simple Attacks, Dictionary Attacks, Hybrid Brute Force Attacks, Reverse Brute Force Attacks ฯลฯ

Simple Attacks

ขอยกตัวอย่างวิธีการ Simple Attacks สักเล็กน้อย เพราะวิธีนี้คือการสุ่มตัวอักษร ตัวเลขที่ผู้ใช้น่าจะเลือกไปตั้งรหัสผ่าน และด้วยวิธีนี้นี่แหละที่ทำให้คำว่า password หรือ 123456 เป็นรหัสผ่านยอดแย่เพราะมันเดาง่ายมาก ๆ ซึ่งวิธีนี้จะไล่หารหัสผ่านไปเรื่อย ๆ แม้จะใช้เวลานาน แต่แฮกเกอร์ก็เห็นแล้วว่าวิธีนี้คุ้มค่าในการขโมยรหัสผ่าน

Dictionary Attacks

ใครที่คิดว่านำคำศัพท์ยาก ๆ ในพจนานุกรมมาตั้งเป็นรหัสผ่านแล้วจะปลอดภัย ขอบอกว่าไม่ปลอดภัยหากเจอแฮกเกอร์ใช้วิธี Dictionary Attack เพราะแฮกเกอร์ก็มีคลังคำศัพท์เพื่อการนี้เช่นกัน รวมถึงรูปแบบการสะกดคำจากรากศัพท์นานาชนิด คำศัพท์ในภาษาอื่น ๆ หรือคำที่คลุมเครือในการคาดเดา แต่ Dictionary Attack เข้าถึงได้อย่างง่ายดาย

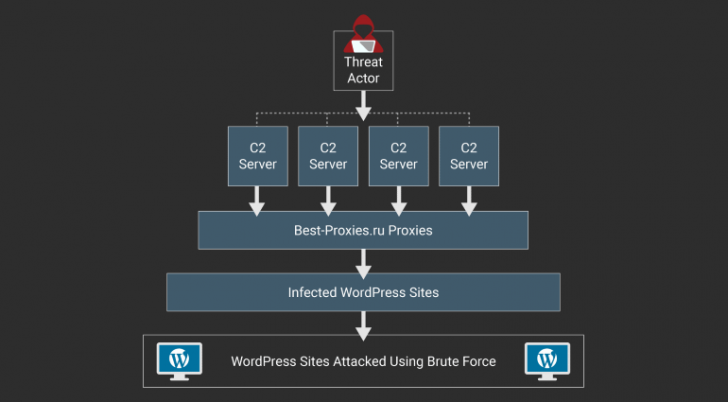

ตัวอย่างวิธีการ Dictionary Attack บนเว็บไซต์ที่สร้างด้วย Wordpress

ภาพจาก : https://www.wpblog.com/dictionary-attacks-on-wordpress-websites/

ซึ่งการป้องกันรหัสผ่านจาก Dictionaty Attack ก็ไม่ยาก เพียงเปลี่ยนตัวอักษรบางตัวให้เป็นตัวเลขหรือสัญลักษณ์ เช่น คำว่า "Worldwide" เปลี่ยนเป็น "W0rl_dw!d3" เพียงเท่านี้ก็ช่วยได้ในระดับหนึ่งแล้ว (แต่ถ้าไปเจอเว็บหรือแอปที่ตั้งรหัสผ่านเป็นสัญลักษณ์ไม่ได้ก็ต้องทำใจนะ)

Hybrid Brute Force Attacks

วิธี Hybrid Brute Force Attacks เกิดจากการรวมวิธี Simple Attacks และ Dictionary Attacks เข้าด้วยกัน หากใครที่คิดว่าการตั้งรหัสผ่านด้วยคำยาก ๆ ในพจนานุกรม รวมถึงการแทนที่ตัวอักษรบางตัวด้วยสัญลักษณ์ ก็ยังเป็นรหัสผ่านที่เสี่ยงสำหรับวิธีนี้ จึงทำให้รหัสผ่านความปลอดภัยสูงมักเกิดจากตัวอักษร ตัวเลขที่เรียงกันจนไม่เป็นคำนั่นเอง

โดยแฮกเกอร์ที่ใช้ Hybrid Brute Force Attacks นอกจากจะมีฐานข้อมูลรหัสผ่านและคำศัพท์แล้ว ยังใช้ข้อมูลอื่น ๆ เช่น ความรู้ทั่วไปของพฤติกรรมมนุษย์, จำนวนประชากรของกลุ่มเป้าหมายที่เลือกไว้, พิกัดของกลุ่มประชากรว่ามีมากน้อยแค่นี้ ฯลฯ ซึ่งเป็นวิธีการที่ต้องใช้การวางแผนเพื่อเจาะกลุ่มเป้าหมายที่สมบูรณ์ที่สุดนั่นเอง

Reverse Brute Force Attacks

ส่วนวิธี Reverse Brute Force Attacks คือการใช้รหัสผ่านทั่วไปเข้ามาสวมรอยเป็นผู้ใช้ หรือใช้วิธีการนำข้อมูลส่วนตัว รหัสผ่านต่าง ๆ ออกมาด้วยวิธีอื่น ๆ เสียก่อน และอีกช่องทางที่ทำให้รหัสผ่านรั่วไหลก็คือ เว็บไซต์ที่สามารถบันทึกชื่อผู้ใช้และรหัสผ่านเพื่อใช้งานภายหลังแบบไม่ต้องล็อกอิน หากเว็บไซต์มีระบบป้องกันไม่ได้พอ รหัสผ่านก็จะถูกขโมยผ่านช่องทางนี้ได้

4. Malware (ซอฟต์แวร์ที่มีเจตนามุ่งร้าย กับระบบคอมพิวเตอร์)

สำหรับเจ้า มัลแวร์ (Malware) ตัวร้าย ก็เป็นอีกวิธีดักขโมย Password ที่เราก็ควรจะต้องต้องรู้เท่าทัน เพราะ Malware เป็นตัวการขโมยรหัสผ่าน และเป็นส่วนหนึ่งของวิธีอื่น ๆ เช่น Network Analyzer ซึ่งการทำให้ Malware ก็มาจากการ Phishing ผ่านอีเมล เว็บไซต์ แจ้งเตือนต่าง ๆ ที่มีลิงก์ให้กดเข้าไปดู

ข้อมูลเพิ่มเติม : Malware คืออะไร ? Malware มีกี่ประเภท ? และรูปแบบของมัลแวร์ชนิดต่างๆ ที่น่าจดจำ

ยกตัวอย่างวิธีการใช้ Malware ที่น่าสนใจอย่าง Watering Hole Attack ให้ลองนึกถึงภาพถนนเป็นหลุมเป็นบ่อที่มีน้ำขัง ซึ่งในหลุมน้ำนั่นเองที่มี Malware ซ่อนอยู่ หากคลิกลิงก์ที่ซ่อน Malware เอาไว้ ก็คือการเดินตกลงไปในน้ำ และมิจฉาชีพก็จะได้ข้อมูลที่ต้องการไปทันที

เท่านั้นยังไม่พอ Malware ยังก่อความเสียหายให้กับคอมพิวเตอร์และอุปกรณ์อื่น ๆ อีกด้วย หากเผลอคลิกลิงก์แปลกปลอมแล้วคอมพิวเตอร์มีอาการที่ไม่เคยเห็นมาก่อน เช่น เครื่องทำงานช้า ระบบไม่ยอมให้ลบโปรแกรมหรือไฟล์ มีป๊อปอัปโฆษณาแปลกปลอม ฯลฯ นั่นแปลว่าโดน Malware เข้าให้แล้ว หาทางสแกนไวรัสแล้วลบไฟล์ที่เข้าข่ายว่าติด Malware ให้มากที่สุดก็พอจะช่วยได้

Keylogger มัลแวร์ตัวร้ายที่ต้องระวัง

อีกหนึ่งวิธีที่ต้องระวังอย่าง Keylogger หรือการติดตั้งซอฟต์แวร์ที่มีมัลแวร์ดักจับข้อมูลขณะพิมพ์ นี่เป็นวิธีที่เลวร้ายมาก ๆ เพราะไม่ว่ารหัสผ่านจะปลอดภัยแค่ไหน แต่ถ้าถูกดักจับลักษณะการพิมพ์ การกดปุ่มบนคีย์บอร์ดก็เสร็จกัน ยิ่งใครเป็นสายชอปปิงออนไลน์ ถ้าไปเจอเว็บไซต์อันตรายก็กลายเป็นส่งข้อมูลบัตรเครดิตให้โจรไปเลย

ภาพจาก : https://commons.wikimedia.org/wiki/File:Keylogger.jpg

ส่วนใหญ่ผู้ใช้ที่ถูก Keylogger การดักจับข้อมูลจะไม่รู้ตัวเลยว่าส่งข้อมูลให้แฮกเกอร์เรียบร้อยแล้ว ฉะนั้น จะดาวน์โหลดซอฟต์แวร์ใด ๆ ก็ต้องเช็คที่มาที่ไปดี ๆ รวมถึงการใช้โปรแกรมสแกนไวรัสค่อยสอดส่องว่ามีอันตรายแฝงอยู่ในคอมพิวเตอร์หรือไม่

ดาวน์โหลดโปรแกรมสแกนไวรัส

5. Spidering (การเก็บข้อมูลจากรอยเท้าดิจิทัล)

คำว่า "Spidering" ในที่นี้ไม่ได้หมายถึงไอ้แมงมุม แต่หมายถึงวิธีการคืบคลานเพื่อเก็บข้อมูลจาก รอยเท้าดิจิทัล (Digital Footprint) ของผู้ใช้คล้ายกับแมงมุมนั่นเอง โดยระบบที่เป็นเป้าหมายการ Spidering ก็คือ บัญชีของสื่อสังคมออนไลน์ (Online Social Media Account) นั่นเอง จากนั้น นำข้อมูลจากการ Spidering ไปใช้ในวิธีการอื่น ๆ เช่น การทำวิศวกรรมสังคม (Social Engineering) หรือ การหลอกลวงแบบฟิชชิ่ง (Phishing) ต่อไป

ข้อมูลเพิ่มเติม : Digital Footprint รอยเท้าดิจิทัล คืออะไร ?

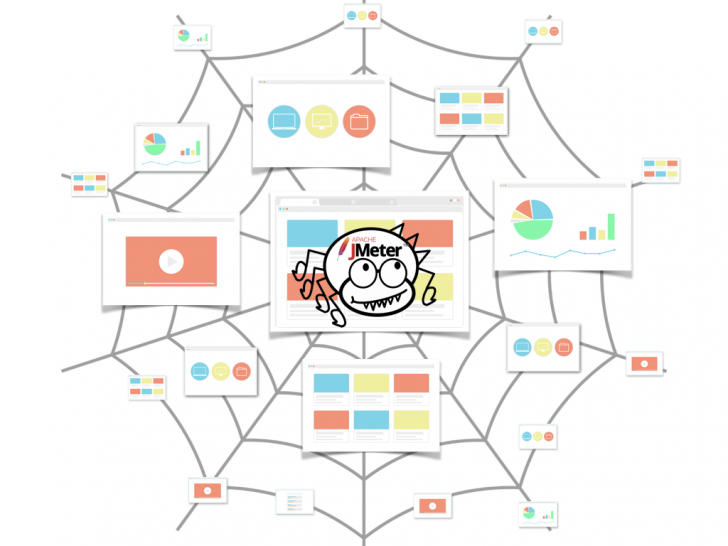

ตัวอย่างการ Spidering หรือ Website Crawler

ภาพจาก : https://dragoscampean.medium.com/how-to-create-an-advanced-website-crawler-with-jmeter-e822715fc1f8

6. Offline Cracking (การถอดรหัสผ่าน ผ่านทางช่องทางออฟไลน์)

เห็นวิธีการแบบออนไลน์ มานาน วิธีการถอดรหัส Password ก็ทำผ่านช่องทางออฟไลน์ (Offiline Channel) ได้เหมือนกันนะ โดย Offline Cracking เป็นการกู้รหัสผ่านจากไฟล์ "Security Account Manager (SAM)" บนระบบปฏิบัติการ Windows หรือไฟล์ /etc/shadow บนระบบปฏิบัติการ Linux ซึ่งแฮกเกอร์จะต้องกลายได้รับสิทธิ์เป็นผู้ดูแลระบบ (Administrator) ระดับราก หรือ ระดับรูท (Root Level) เพื่อเข้าถึงระบบภายใน

นอกจากวิธีนี้แล้ว การใช้งานผ่าน SQL Injection เพื่อเข้าถึงฐานข้อมูลก็เป็นอีกวิธีที่เข้าถึงรหัสผ่านได้ เนื่องจากรหัสผ่านบางชนิดอยู่ในไฟล์ข้อมูล (Text File) หรือไฟล์ ของ โปรแกรม Notepad ที่มีความปลอดภัยต่ำ หรือไม่มีการป้องกันใด ๆ บนเซิร์ฟเวอร์เลย

7. Network Analyzer (การใช้ เครื่องมือวิเคราะห์เครือข่าย ดักรหัสผ่าน)

ใครจะไปคิดว่า การวิเคราะห์เครือข่าย (Network Analysis) ก็ถือเป็นอีกช่องทางที่แฮกเกอร์โจมตีได้ เนื่องจากระบวนการของมันนั้น ถือว่าเสี่ยงต่อการถูกฝังมัลแวร์สอดแนมข้อมูลที่เดินทางระหว่างเครือข่าย หรือเสี่ยงต่อการถูกแฮกโดยผู้ดูแลระบบนั้น ๆ หรือผู้สมรู้ร่วมคิดเสียเอง

โดยเครื่องมือในการวิเคราะห์เครือข่าย (Network Analyzer) นั้นมีช่องโหว่ของระบบน้อยมาก ๆ และการฝังมัลแวร์ไม่ต้องอาศัยช่องโหว่หรือปัญหาในเครือข่ายเลย แต่กลับเป็น แพ็กเก็ตข้อมูล (Data Packet) ขนาดเล็กที่สามารถขโมยรหัสผ่านในเครือข่ายเสียนี่

วิธีตั้งรหัสผ่านไม่ให้โดนแฮกง่าย ๆ

(How to create a Strong Password ?)

เห็นได้ว่าวิธีการถอดรหัสผ่านจากแฮกเกอร์นั้นมีมากมาย แล้วจะตั้งรหัสผ่านอย่างไร ให้ปลอดภัยมากที่สุด แม้ในอนาคตเทคโนโลยีของแฮกเกอร์อาจพัฒนามากขึ้น ฉะนั้น รหัสผ่านที่ใช้กันอยู่ทุกวันก็ควรจะเปลี่ยนเรื่อย ๆ เช่นกัน

ใช้ตัวอักษร ตัวเลข และสัญลักษณ์ร่วมกัน

เป็นวิธีพื้นฐานเลยกับการตั้งรหัสผ่านโดยใช้ตัวอักษร ตัวเลข สัญลักษณ์อื่น ๆ ร่วมกัน แต่บางคนคงคิดในใจแล้วว่า จะไปจำได้ได้ยังไงรหัสผ่านแบบนี้ ขอแนะนำให้เรียงตัวอักษร ตัวเลข สัญลักษณ์ตามนี้ รับรองว่าจำได้แน่นอน

- ใช้ตัวอักษรพิมพ์เล็ก พิมพ์ใหญ่ ตัวเลข และสัญลักษณ์ให้ครบ เช่น "vF21aw[09"

- แทรกตัวเลขและสัญลักษณ์ในคำที่ต้องการ เช่น "ep!-_-L0gu3" หรือ "p@p4ya=p0kPoK" หากลองสังเกตดี ๆ จะพบว่านี่ก็เป็นคำศัพท์ทั่วไปที่ใช้กัน

ใช้คำไทย แต่พิมพ์บนคีย์บอร์ดภาษาอังกฤษ

เป็นวิธีที่ง่ายแต่ต้องจดจำกันหน่อย ถ้าเป็นรหัสผ่านที่ใช้บนคอมพิวเตอร์เป็นหลักก็พอจะจำได้ว่าพิมพ์อย่างไร แต่ถ้าคีย์บอร์ดมือถือที่ไม่เหมือนคอมพิวเตอร์ ก็ต้องมาจำว่าคำไทยคำนี้ พิมพ์ตรงกับปุ่มภาษาอังกฤษว่าอย่างไร เช่น คำว่า "อยากบอกเธอ" เมื่อเปลี่ยนเป็นภาษาอังกฤษจะกลายเป็น "vpkd[vdgTv" แทน

ตั้งรหัสผ่านให้ยาวเข้าไว้

ตั้งรหัสผ่านให้ยาวเข้าไว้ ยิ่งยาวเท่าไรก็ปลอดภัยมากขึ้น (แต่ต้องจำได้ด้วยนะ) ซึ่งจากภาพด้านล่างนี้ เป็นตัวอย่างที่แสดงว่า ตั้งรหัสผ่านแบบไหน ความยาวเท่าไหร่ ใช้เวลาถอดรหัสกี่วินาที กี่นาที ชั่วโมง วัน เดือนปี หรือเป็นร้อยปี พันปี จะเห็นได้ว่าหากตั้งรหัสผ่านให้ยาวเกิน 10 ตัวอักษรก็มีชัยไปกว่าครึ่ง แต่ทางที่ดี ควรตั้งรหัสผ่านให้มีความซับซ้อนร่วมด้วย ไม่ใช้รหัสผ่านชุดเดียวซ้ำกันทุกแอคเคาต์ และหมั่นเปลี่ยนรหัสผ่านก็จะดีกว่า

ภาพจาก : https://www.hoxhunt.com/blog/12-ways-how-attackers-crack-your-password/

ใช้เครื่องมือสร้าง Password (Password Generator Tools)

หากจนปัญญาคิดรหัสผ่านจริง ๆ ลองใช้ตัวช่วยอย่าง เครื่องมือสร้างรหัสผ่านออนไลน์ (Online Password Generator) หรือ โปรแกรมสร้าง Password ซึ่งโปรแกรมเหล่านี้จะทำการสุ่มรหัสผ่านที่มีความปลอดภัยสูง มีทั้งตัวอักษร ตัวเลข สัญลักษณ์ในรหัสผ่านชุดเดียว เลือกความยาวได้ตามชอบ หรือจะเลือกใช้รหัสผ่านจากโปรแกรมเหล่านี้มาเป็นไอเดียตั้งรหัสผ่านของตัวเองก็ได้

ตัวอย่างเครื่องมือสร้างรหัสผ่านออนไลน์

- เว็บไซต์ ExpressVPN.com

- เว็บไซต์ Safepasswd.com

- เว็บไซต์ 1password.com

- เว็บไซต์ Keepersecurity.com

- เว็บไซต์ Passwordsgenerator.net

ตัวอย่างโปรแกรมสร้างรหัสผ่าน

- โปรแกรม PWGen

- โปรแกรม WordCreator

- โปรแกรม Encrytion Wizard

- โปรแกรม Password Depot

- โปรแกรม F-Secure Key

ไม่ใช้ข้อมูลส่วนตัวของตัวเอง

นี่อาจไม่ใช่วิธีตั้งรหัสผ่าน แต่เป็นคำแนะนำที่เห็นกันบ่อย ๆ อย่างการไม่ใช้ข้อมูลส่วนตัวของตัวเอง เช่น เลขวันเดือนปีเกิด เลขที่บ้าน เลขทะเบียนรถ เพราะนำไปสู่การสืบค้นข้อมูลอื่น ๆ ได้อย่างง่ายดาย แต่ถ้านำข้อมูลเหล่านี้มาพิมพ์ด้วยสัญลักษณ์ให้เดายากยิ่งขึ้น เป็นรหัสผ่านที่ต้องถอดด้วยคำใบ้ ข้อมูลลับส่วนตัว ก็ช่วยเพิ่มระดับความยากในการคาดเดาอีกทางหนึ่ง

รักษารหัสผ่านอย่างไร ไม่ให้ตกอยู่ในมือมิจฉาชีพ

(How to keep Password secure ?)

แม้รหัสผ่านจะมีความปลอดภัยเพียงใด แต่ตกอยู่ในมือมิจฉาชีพก็คือความเสี่ยงที่จะถูกขโมยข้อมูลย่อมเพิ่มขึ้น ทางที่ดีควรรักษารหัสผ่านของตนเองให้รัดกุม และด้วยวิธีการต่อไปนี้

- ไม่ใช้รหัสผ่านร่วมกับใคร แม้จะเป็นคนรัก คนในครอบครัวที่ไว้ใจได้

- ไม่ส่งรหัสผ่านในช่องทางที่มีโอกาสถูกแฮกได้ เช่น อีเมล แชทออนไลน์

- ไม่ส่งรหัสผ่านให้ใคร แม้จะเป็นผู้เชี่ยวชาญหรือผู้มีหน้าที่แก้ปัญหาระบบไอทีของคุณ

- ใช้รหัสผ่านที่ไม่ซ้ำกันในแต่ละแอคเคาต์

- หากต้องการเขียนโน้ตเพื่อกันลืมรหัสผ่าน ให้เขียนเป็นคำใบ้ที่เดายากแทน

- ใช้โปรแกรมเก็บรหัสผ่าน (Password Keychain) เปรียบเสมือนพวงกุญแจไขเข้าแอคเคาต์ เช่น Password Manager สำหรับผู้ใช้งานเว็บไซต์บน เว็บเบราว์เซอร์ อย่าง Google Chrome, iCloud Keychain สำหรับผู้ใช้ iPhone, iPad, Mac และเชื่อมโยงกับ Apple ID ของผู้ใช้ร่วมด้วย

ที่มา : www.avast.com , www.aware.co.th , www.makeuseof.com , support.microsoft.com , cybernews.com , www.consumer.ftc.gov , www.hoxhunt.com , alpinesecurity.com , wrksoftware.co

คำสำคัญ »

คำสำคัญ »

|

|

Web Content Editor ท่านหนึ่ง นิยมการเล่นมือถือเป็นชีวิตจิตใจ |

ทิปส์ไอทีที่เกี่ยวข้อง

แสดงความคิดเห็น

|

ความคิดเห็นที่ 1

10 สิงหาคม 2566 13:37:52

|

||

|

GUEST |

|

อรรถพล แสงจันดา

เฉย

|

ซอฟต์แวร์

ซอฟต์แวร์ แอปพลิเคชันบนมือถือ

แอปพลิเคชันบนมือถือ เช็คความเร็วเน็ต (Speedtest)

เช็คความเร็วเน็ต (Speedtest) เช็คไอพี (Check IP)

เช็คไอพี (Check IP) เช็คเลขพัสดุ

เช็คเลขพัสดุ สุ่มออนไลน์

สุ่มออนไลน์