DDoS Attack คืออะไร ? การโจมตีรูปแบบนี้ทำงานยังไง ? มีกี่ประเภท ?

moonlightkz

moonlightkzการโจมตีแบบ DDoS คืออะไร ?

ถ้าระเบิดนิวเคลียร์เป็นหนึ่งในอาวุธสงครามที่ร้ายแรงเป็นอันดับต้น ๆ บนโลกความเป็นจริงแล้วล่ะก็ การโจมตีแบบ DDoS (DDos Attack) เฉกเช่นเดียวกัน เพียงแต่เป็นอาวุธบนโลกอินเทอร์เน็ตเท่านั้นเอง เวลาคุณเข้าเว็บไซต์ เซิร์ฟเวอร์เกมโปรดไม่ได้ หากไม่ได้เป็นปัญหาที่ตัวระบบเอง ส่วนใหญ่แล้วก็มีเหตุผลมาจากการที่เซิร์ฟเวอร์ถูกโจมตีด้วยวิธีการแบบ DDoS Attack นี่แหละ

การโจมตีแบบ DDoS คืออะไร ?

(What is DDoS attack ?)

สำหรับคำว่า "DDoS" (อ่านออกเสียงภาษาไทยว่า "ดีดอส") ย่อมาจากประโยคเต็มๆ ว่า "Distributed Denial of Service" หรือแปลเป็นภาษาไทยได้ว่า "การปฏิเสธการให้บริการแบบวงกว้าง" โดยถ้าแปลเฉพาะคำว่า "Denial of Service" นั้นแปลว่า "การปฏิเสธการให้บริการ" เพราะว่าเครื่องเซิร์ฟเวอร์ที่ถูกการโจมตีด้วยวิธี DDoS จะไม่สามารถให้บริการได้ชั่วคราว จนกว่าปัญหาจะได้รับการแก้ไข หรือป้องกันการถูกระดมยิงด้วย DDoS ได้

ตัวอย่างเปรียบเทียบง่าย ๆ ลองนึกภาพว่ามีปั้มน้ำมันอยู่แห่งหนึ่ง มีหัวจ่ายน้ำมันอยู่ 10 หัว ในสภาพปกติ ก็จะมีรถเข้าใช้บริการเติมน้ำมัน 10-20 คันต่อนาที รถที่เข้าช่องเติมน้ำมัน เมื่อเติมเต็มถังแล้วก็จ่ายเงิน แล้วขับรถออกไป แต่เมื่อโดน DDoS ก็ทำให้อยู่ ๆ มีรถที่ไหนไม่รู้โผล่มา 1,000 คัน ขับเข้าไปในปั้มน้ำมันพร้อมกัน ผลก็คือ ปัํมน้ำมันโดนยัดรถเข้าไปจนเต็มพื้นที่ แถมรถเหล่านี้ก็ไม่สนว่าไม่มีที่ให้ขับเข้าปั๊มแล้ว ยังพยายามขับชนะเข้าไปในปั๊มน้ำมันเรื่อย ๆ ผลก็คือ ปั้มน้ำมันระเบิด จะเหลืออะไรล่ะ

การโจมตีแบบ DDoS มีความพิเศษแตกต่างจากการโจมตีด้านไซเบอร์รูปแบบอื่น ๆ ตรงที่ มันไม่ได้พยายามละเมิดความปลอดภัยของเซิร์ฟเวอร์ หรือหาทางเจาะช่องโหว่แต่อย่างใด แต่เป้าหมายของ DDoS ต้องการทำให้เว็บไซต์ และเซิร์ฟเวอร์ไม่สามารถให้บริการได้ตามปกติ ซึ่งส่งผลกระทบต่อผู้ที่เข้าใช้งานอย่างถูกต้อง อย่างไรก็ตาม บ่อยครั้งที่ DDoS ถูกใช้ในการโจมตีเพื่ออำพรางการโจมตีอื่นที่มุ่งร้ายต่อความปลอดภัยของเซิร์ฟเวอร์

นอกจากนี้แล้ว การโจมตีแบบ DDoS ก็ยังสามารถโจมตีเป็นช่วงเวลาสั้น ๆ หรือกระหน่ำยิงซ้ำอย่างต่อเนื่องได้อีกด้วย แต่ไม่ว่าจะทางไหนก็ตาม ผลกระทบที่เกิดขึ้นกว่าเว็บไซต์ หรือเซิร์ฟเวอร์จะสามารถกู้ระบบกลับมาได้อาจจะใช้เวลาหลายชั่วโมง จนถึงเป็นวัน หรือแม้แต่เป็นเดือนด้วยซ้ำ ซึ่งส่งผลเสียต่อเจ้าของเว็บไซต์ และเซิร์ฟเวอร์ได้หลายอย่าง ไม่ว่าจะเป็นรายได้, ความเชื่อใจที่ลูกค้ามีให้ และทำให้เจ้าของธุรกิจต้องลงทุนเพิ่มเพื่อกอบกู้ชื่อเสียง ความไว้วางใจกลับมา

ความน่ากลัวอีกอย่าง คือ การที่ DDoS ทำให้เว็บไซต์ และเซิร์ฟเวอร์ล่มไม่สามารถใช้งานได้ มันจึงส่งผลต่อผู้ใช้งานบนโลกออนไลน์เป็นจำนวนมาก จึงไม่น่าแปลกใจหากสื่อจะให้ความสนใจกับข่าวเว็บไซต์ที่มีชื่อเสียงถูกถล่มด้วย DDoS ซึ่งนั่นก็เป็นเหตุผลให้แฮกเกอร์มองว่าการยิง DDoS เว็บไซต์ หรือบริการที่มีชื่อเสียงได้สำเร็จ ก็เหมือนกับการคว้ามงกุฎแชมป์มาครอบครองได้สำเร็จ

การโจมตีแบบ DDoS และ DoS แตกต่างกันอย่างไร ?

(What are the differences between DDoS Attack DoS Attack ?)

DoS Attack เป็นการโจมตีเซิร์ฟเวอร์ด้วยการส่งคำขอเข้าไปเป็นจำนวนมากจากคอมพิวเตอร์เครื่องเดียว เพื่อให้การจราจรของเว็บไซต์หนาแน่นจนติดขัดไม่สามารถตอบสนองได้ ส่วน การโจมตีแบบ DDoS ก็เป็นการโจมตีที่เหมือนกับ การโจมตีแบบ DoS นี่แหละ เพียงแต่ใช้คอมพิวเตอร์ หรืออุปกรณ์จำนวนมากรวมพลังส่งคำขอเข้าไปยังเซิร์ฟเวอร์เพื่อขัดขวางการให้บริการ

เมื่อเซิร์ฟเวอร์ได้รับแพ็คเกจ Transmission Control Protocol/User Datagram Protocol (TCP/UDP) เป็นจำนวนมากเกินกว่าที่เซิร์ฟเวอร์จะสามารถประมวลผลได้ไหว มันก็จะทำให้ระบบล่ม และหยุดทำงานไปได้ในท้ายที่สุด

ความแตกต่างกันระหว่าง DoS Attack กับ DDoS Attack ?

ความจริงแล้ว หลักการโจมตีของ DoS Attack และ DDoS Attack ก็เหมือนกัน เพียงแค่อย่างแรกจะเหมือนการต่อสู้แบบตัวต่อตัว ส่วนอย่างหลังจะเป็นการต่อสู้แบบหมาหมู่ อย่างไรก็ตาม มันก็มีความแตกต่างกันอยู่ในลักษณะการทำงานของมันอยู่เหมือนกัน ดังนี้

- การตรวจจับ/รับมือ : เนื่องจาก DoS Attackมีแหล่งที่มาของการโจมตีเพียงแห่งเดียว มันจึงง่ายต่อการตรวจจับ ค้นหาช่องทางที่ผู้โจมตีใช้เชื่อมต่อเข้ามายังเซิร์ฟเวอร์ได้ง่าย ๆ ในความเป็นจริงใช้แค่ Firewall คุณภาพสูงก็แทบจะป้องกันได้แล้ว ในขณะที่ การโจมตีแบบ DDoS เป็น โจมตีเข้ามาจากอุปกรณ์จำนวนมากที่ต่างสถานที่กัน ทำให้ยากที่จะหาต้นตอการโจมตีได้ยากกว่ามาก

- ความเร็วในการโจมตี : เนื่องจาก การโจมตีแบบ DDoS เป็นการโจมตีจากหลายแห่งพร้อม ๆ กัน มันจึงสามารถระดม "ยิง" ได้เร็วกว่า การโจมตีแบบ DoS หลายเท่า เรียกได้ว่าเร็วจนระบบตรวจจับทำงานไม่ทันเลยล่ะ ซึ่งนั่นก็หมายความว่า จะมีความเสียหายเกิดขึ้นมากกว่าด้วย

- ปริมาณการจราจร : การโจมตีแบบ DoS ใช้อุปกรณ์จำนวนมากในการโจมตีจากระยะไกล (เรียกกันว่าซอมบี้ หรือบอท) ทำให้มันสร้างจำนวนข้อมูลปริมาณมหาศาลจากหลายแห่งส่งเข้าไปปั่นป่วนการจราจรของเว็บไซต์ให้โอเวอร์โหลดอย่างรวดเร็ว และยากต่อการตรวจสอบ

- วิธีโจมตี : การโจมตีแบบ DDoS จะประสานพลังจากอุปกรณ์ที่มี มัลแวร์ชนิด Botnet ที่แฝงตัวอยู่เป็นจำนวนมาก รอรับคำสั่งจากเซิร์ฟเวอร์ของแฮกเกอร์ ในขณะที่ การโจมตีแบบ DoS ก็มักจะใช้แค่เครื่องมือ หรือสคริปต์เพื่อเริ่มโจมตีจากอุปกรณ์เครื่องเดียว

- ตามล่าต้นทางที่โจมตี : การที่ DDoS ใช้ มัลแวร์ชนิด Botnet ในการโจมตี ทำให้ยากต่อการตามล่าหาผู้บงการที่อยู่เบื้องหลังยากกว่าการตามหาแหล่งที่มาของ DoS Attack มาก

การโจมตีแบบ DDoS ทำงานอย่างไร ?

(How DDoS attacks work ?)

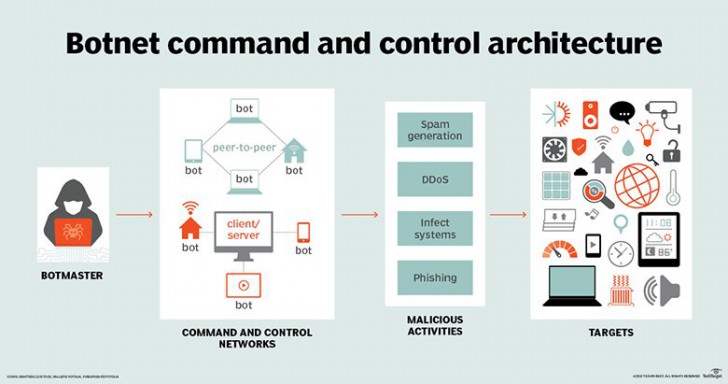

โดยทั่วไปแล้ว แฮกเกอร์ที่ต้องการโจมตีแบบ DDoS จะเริ่มจากการหาช่องโหว่ในระบบคอมพิวเตอร์ก่อนเพียงเป้าหมายเดียว เพื่อทำเป็น DDoS Master (ตัวควบคุมหลัก) จากนั้นระบบหลักจะเป็นศูนย์กลางในการโจมตีช่องโหว่บนอุปกรณ์อื่น ๆ เพื่อหาทางควบคุมโดยใช้มัลแวร์ หรือใช้วิธีข้ามการรับรองความถูกต้อง (Bypassing Authentication)

คอมพิวเตอร์ หรืออุปกรณ์ประเภทใดก็ตาม ที่ตกอยู่ในการควบคุมของ DDoS Master แล้ว จะเรียกว่า "ซอมบี้" ไม่ก็ "บอท" หลังจากนั้นแฮกเกอร์จะสร้างระบบเซิร์ฟเวอร์ที่เรียกว่า "Command-and-Control" (สั่งการ และควบคุม) เพื่อใช้บัญชาการเหล่าบอทที่มีอยู่ กองทัพบอทนี้จะเรียกกันว่า "Botnet" ส่วนคนควบคุมบอทจะเรียกว่า "Botmaster"

Botnet สามารถประกอบด้วยบอทจำนวนกี่ตัวก็ได้ อาจจะมีบอทแค่เพียงสิบตัว, ร้อยตัว หรือเป็นแสน ๆ ตัว ก็ถือเป็นเรื่องธรรมดาไปแล้วสำหรับปัจจุบันนี้ กล่าวได้ว่าไม่มีขีดจำกัดในการสร้างบอทเลยล่ะ ตราบใดที่แฮกเกอร์หาช่องโหว่พบ เมื่อทุกอย่างพร้อมแล้ว แฮกเกอร์สามารถใช้กองทัพบอทเหล่านี้ในการรวมพลังส่งแพ็คเกจข้อมูลจำนวนมหาศาลไปยังเซิร์ฟเวอร์ที่ต้องการ ซึ่งตัวเซิร์ฟเวอร์มันมีขีดจำกัดในการประมวลผลข้อมูลที่รับมาอยู่ เมื่อเจอ Botnet ถล่มเข้าไปเกินกว่าจะรับมือไหว มันก็ล่มไปโดยปริยาย

และความเสียหายไม่ได้เกิดขึ้นแค่กับเซิร์ฟเวอร์เป้าหมายเท่านั้น เพราะเมื่อ Botnet เริ่มทำงานมันจะส่งผลกระทบต่ออุปกรณ์เป็นวงกว้าง ปริมาณข้อมูลที่ถูกส่งปริมาณมหาศาลจะส่งผลกระทบต่อบริการต่าง ๆ บนโลกอินเทอร์เน็ตไปด้วยอย่างหลีกเลี่ยงไม่ได้

ภาพจาก https://searchsecurity.techtarget.com/definition/distributed-denial-of-service-attack

การโจมตีแบบ DDoS มีกี่ประเภท ?

(How many types of DDoS Attacks ?)

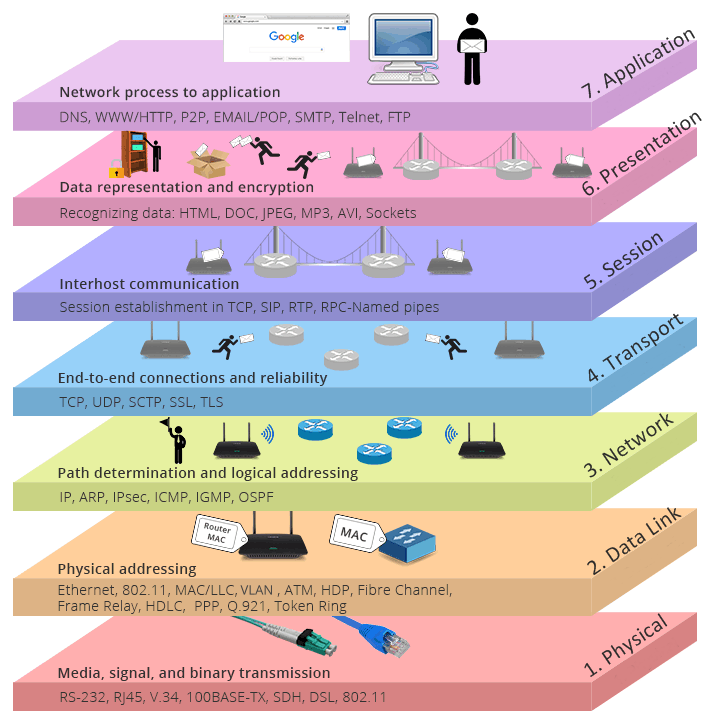

ในหัวข้อก่อนหน้านี้เราได้เรียนรู้ทฤษฎีการทำงานของ การโจมตีแบบ DDoS ไปแล้ว ในหัวข้อนี้เราจะมากล่าวถึงประเภทการโจมตีแบบ DDoS กันบ้าง อย่างที่ได้กล่าวไปว่า เป้าหมายของ การโจมตีแบบ DDoS คือ การทำให้เว็บไซต์ หรือเซิร์ฟเวอร์ของเป้าหมายล่มจนไม่สามารถให้บริการได้ หรือใช้ในการอำพรางการโจมตีรูปอื่น ๆ แต่ตามปกติแล้ว DDoS Attack จะมีการโจมตีอยู่ 3 รูปแบบ โดยพิจารณาจากระดับ "ชั้น" (Layers) ที่ถูกโจมตี

ระดับชั้นที่ว่านี้ อ้างอิงจากแนวคิดของ "ระบบการเชื่อมต่อแบบเปิด" (Open Systems Interconnection (OSI)) ที่ถูกสร้างโดยองค์การระหว่างประเทศว่าด้วยการสร้างมาตรฐาน (International Organization for Standardization) โดยได้แบ่งระดับชั้นของการเชื่อมต่อแลกเปลี่ยนข้อมูลระหว่างอุปกรณ์อิเล็กทรอนิกส์ออกเป็น 7 ชั้น ดังภาพด้านล่าง

ภาพจาก https://community.fs.com/blog/tcpip-vs-osi-whats-the-difference-between-the-two-models.html

เป้าหมายหลักในการโจมตีแบบ DDoS ส่วนใหญ่ก็จะอยู่ที่ชั้นต่อไปนี้

1. Network layer (หรือ Layer 3 Attack)

ทำให้เป้าหมายทรัพยากรไม่เพียงพอจากการโอเวอร์โหลด ด้วยการส่งแพ็คเกจข้อมูลจำนวนมากเข้าไปจนเต็มแบนด์วิธ ตัวอย่างเช่น การส่งคำร้องไปยังเซิร์ฟเวอร์ DNS โดยใช้ ที่อยู่หมายเลขไอพี (IP Address) ของเป้าหมายต่อเนื่องเป็นจำนวนมากในเวลาเดียวกัน

2. Transport layer (หรือ Layer 4 Attack)

เป็นการอาศัยข้อจำกัดในการทำงานของระบบโปรโตคอล ด้วยการเข้าครอบงำทรัพยากรของเป้าหมาย โดยใช้เทคนิคที่เรียกว่า "Syn flood attack" ตัวอย่างเช่นกัน การส่งคำร้องไปยังตัวควบคุมระบบรับส่งข้อมูล Transmission Control Protocol (TCP) ด้วย หมายเลขไอพี (IP Address) จำนวนมหาศาลที่ไม่มีอยู่จริง ทำให้ TCP ไม่สามารถตอบสนองการทำงานได้ทัน เนื่องจากมีคำร้องขอมาเกินกว่าที่ระบบจะรับได้

3. Application layer (หรือ Layer 7 Attack)

ด้วยการส่งคำร้องขอใช้บริการ หรือดึงข้อมูลจากฐานข้อมูลบนเซิร์ฟเวอร์เป็นจำนวนมากในเวลาเดียวกัน จนมากเกินกว่าที่ทางเซิร์ฟเวอร์จะส่งข้อมูลที่มีคำร้องส่งเข้ามาให้ได้ ก็จะนำไปสู่การล่มไปในที่สุด ตัวอย่างพื้นฐานง่าย ๆ ก็อย่าง เช่น การระดมส่งคำร้องขอ Hypertext Transfer Protocol (HTTP) เพื่อขอรีเฟรชข้อมูลบนหน้าเว็บไซต์ซ้ำไปซ้ำมาเป็นจำนวนมากพร้อมกัน โดยมีหน่วยวัดที่เรียกว่าคำขอต่อวินาที (Requests Per Second (RPS)) ส่วนใหญ่เมื่อโดนโจมตีด้วยอัตราประมาณ 50-100 RPS ก็เพียงพอต่อการทำให้เว็บไซต์ขนาดกลางล่มได้แล้ว

อินเทอร์เน็ตของสรรพสิ่ง (IoT) และ การ DDoS Attacks

(Internet of Things and DDoS Attacks)

คุณอาจจะคิดว่าอุปกรณ์ที่ตกเป็นเครื่องมือใน การโจมตีแบบ DDoS จะเป็นคอมพิวเตอร์เพียงอย่างเดียว แต่ในความเป็นจริงแล้ว มันไม่จำกัดแค่ระบบคอมพิวเตอร์เท่านั้น ปัจจุบันนี้ อุปกรณ์ที่เป็น Internet of things (IoT) เป็นเป้าหมายที่แฮกเกอร์ให้ความสำคัญในการใช้มันเป็นบอทกันมากขึ้น

อุปกรณ์ IoT ส่วนใหญ่จะมีระบบที่สามารถประมวลผล และฮาร์ดแวร์สำหรับเชื่อมต่อเข้ากับระบบเครือข่ายได้ในตัวอยู่แล้ว และส่วนใหญ่อุปกรณ์เหล่านี้ก็ไม่ได้ถูกออกแบบมาโดยให้ความสำคัญกับการรักษาความปลอดภัยอยู่แล้วด้วย

ระบบรักษาความปลอดภัยในอุปกรณ์ IoT ส่วนใหญ่จะใช้ข้อมูลรับรองแบบตายตัวในการเชื่อมต่อเข้าไปจัดการ ซึ่งค่าข้อมูลรับรองความถูกต้องนี้ มักจะไม่สามารถเปลี่ยนแปลงอะไรได้เลย หากแฮกเกอร์สามารถเจาะระบบอุปกรณ์ดังกล่าวได้สำเร็จ งานส่วนที่เหลือก็ง่ายละ อีกทั้งอุปกรณ์ IoT เหล่านี้ ก็ไม่ค่อยจะมีระบบอัปเดตเพื่อแก้ไขระบบรักษาความปลอดภัยในเฟิร์มแวร์ออกมาอีกด้วย ทำให้ช่องโหว่ที่ถูกค้นพบแพร่กระจายเป็นวงกว้าง โดยที่ไม่ได้รับการแก้ไข

IoT Botnet ที่มีชื่อเสีย(ง) ก็อย่างเช่น Mirai, Dark Nexus ฯลฯ ที่มีเป้าหมายเป็น พวกระบบกล้องวงจรปิด, เราเตอร์, ระบบตรวจจับควันอัจฉริยะ, เบบี้มอนิเตอร์ ฯลฯ

การโจมตีแบบ DDoS ครั้งแรกเกิดขึ้นตอนไหน ?

(DDoS Attacks History)

การโจมตีแบบ DoS Attack ครั้งแรกในโลกที่มีการบันทึกไว้ได้ ต้องย้อนกลับไปใน ปี ค.ศ. 1974 (พ.ศ. 2517) มันเกิดขึ้นจากฝีมือของเด็กอายุเพียง 13 ปี เท่านั้น เขามีชื่อว่า David Dennis โดยในตอนนั้นเขากำลังเรียนอยู่ในระดับอุดมศึกษาที่อยู่ไม่ไกลจาก Computer-Based Education Research Laboratory (CERL) ที่มหาวิทยาลัยอิลลินอยส์ เออร์แบนา-แชมเปญจน์

ตอนนั้น David ได้เรียนรู้คำสั่งใหม่ที่สามารถรันบนระบบเทอร์มินัล PLATO ของ CERL ได้ ซึ่ง PLATA เป็นหนึ่งในระบบเรียนรู้ร่วมกันผ่านคอมพิวเตอร์ระบบแรก ๆ ของโลกในเวลานั้น มันได้บุกเบิกคุณสมบัติหลายอย่างที่กลายเป็นรากฐานของการพัฒนาระบบคอมพิวเตอร์แบบหลายผู้ใช้งานภายในเครื่องเดียว

คำสั่งที่ David ได้เรียนรู้มานั้น มีชื่อว่า "external" หรือ "ext" โดยคำสั่งนี้จะเป็นการอนุญาตให้ตัวอุปกรณ์สื่อสารกับอุปกรณ์ภายนอกที่เชื่อมต่อกับระบบเทอร์มินัลเอาไว้ได้ อย่างไรก็ตาม หากรันคำสั่งนี้โดยที่ไม่มีอุปกรณ์ภายนอกเชื่อมต่อเอาไว้อยู่ จะทำให้ระบบค้างไปเลย ทางแก้ไขคือต้องปิดแล้วเปิดเครื่องใหม่ถึงจะสามารถกลับมาทำงานได้ตามปกติอีกครั้ง

ด้วยความสงสัยใคร่รู้ ว่าจะเกิดอะไรหากผู้ใช้งานทุกคนโดนดีดออกจากระบบพร้อมกัน เขาจึงเขียนโปรแกรมขึ้นมาตัวหนึ่งที่สามารถส่งคำสั่ง "ext" ไปยังเทอร์มินัลทุกเครื่องของ PLATO ได้ในเวลาเดียวกันขึ้นมา จากนั้นเขาก็เดินทางไปที่ CERL แล้วก็ทดลองโปรแกรมที่เขาเขียนขึ้นมา ผลลัพธ์ที่ออกมาก็เป็นไปอย่างที่เขาคาดไว้ ผู้ใช้งานทั้ง 31 คน ถูกดีดออกจากระบบทันที จากเหตุการณ์ดังกล่าวส่งผลให้มีการปรับปรุง ไม่อนุญาตให้ใช้คำสั่ง "ext' จากระยะไกลได้อีกต่อไป ซึ่งเหตุการณ์นี้ก้ได้รับการบันทึกไว้ว่าเป็นจุดเริ่มต้นของการ DoS Attack

จาก DoS สู่ DDoS

ในปี ค.ศ. 2000 (พ.ศ. 2543) Michael Calce เด็กชายวันเพียง 15 ปี ผู้ใช้ชื่อในโลกออนไลน์ว่า "Mafiaboy" ได้สร้างปรากฏการณ์ที่ได้รับการยอมรับว่าเป็น การโจมตีแบบ DDoS ครั้งแรกที่มีการบันทึกเอาไว้

Calce ได้ทำการแฮคเข้าไปในเครือข่ายคอมพิวเตอร์จำนวนมากของมหาวิทยาลัยต่างๆ และใช้คอมพิวเตอร์เหล่านั้นเป็น Bot ในการระดมยิง DDoS จนทำให้เว็บไซต์ใหญ่ ๆ หลายแห่งล่ม เช่น CNN, E-Trade, eBay และ Yahoo

ต่อมา Calce ได้ถูกตัดสินโดยศาลเยาวชนในเมืองมอนทรีออลว่าเป็นผู้กระทำความผิดดังกล่าว อย่างไรก็ตาม เมื่อโตมาเขาก็ได้กลายเป็นแฮกเกอร์หมวกขาว ที่คอยสอดส่องหาช่องโหว่ด้านความปลอดภัยให้กับบริษัทชั้นนำ

ภาพจาก https://financialpost.com/technology/michael-calce-aka-mafiaboy-says-hackers-have-companies-on-the-defence-24-7

วัตถุประสงค์ของการทำ DDoSing คืออะไร ?

(What is the point of DDoSing ?)

คำว่า "DDoSing" จัดเป็นคำกริยา ที่หมายถึง การดำเนินการโจมตีแบบ DDoS จะเป็นบุคคลธรรมดา, องค์กรธุรกิจ หรือรัฐชาติ ก็ได้รับสิทธิ์ในการตกเป็นเหยื่อได้ทั้งนั้น

เหตุผลของที่แฮกเกอร์ทำ DDoSing ก็มีได้หลายสาเหตุ ดังต่อไปนี้

Hacktivism

คำว่า Hacktivism อาจไม่คุ้นหูคนไทยมากนัก เพราะในบ้านเราไม่ค่อยมีเหตุการณ์ที่เรียกว่าเป็น Hacktivism เกิดขึ้นบ่อยครั้งกันสักเท่าไหร่

Jason Sack เป็นนักเขียนคนแรกที่ใช้คำนี้ ในปี ค.ศ. 1995 (พ.ศ. 2538) ในการนิยามความเป็นศิลปะของภาพยนตร์เรื่อง Fresh Kill ของผู้กำกับ Shu Lea Cheang อย่างไรก็ตาม คนส่วนใหญ่มักจะอ้างอิงที่มาจากในจดหมายที่ "Omega" สมาชิกของกลุ่มแฮกเกอร์ Cult of the Dead Cow (cDc) เผยแพร่ออกมามากกว่า

Hacktivism หมายถึง การที่แฮกเกอร์ต้องการแสดงความต่อต้านสิ่งที่พวกเขาไม่เห็นด้วย ผ่านทักษะการแฮกที่เขามีอยู่เพื่อประท้วงต่อแนวคิดนั้น เหตุการณ์สมมติ เช่น รัฐบาลประกาศลดค่าแรงขั้นต่ำ จากที่ต่ำอยู่แล้วให้ต่ำยิ่งกว่าเดิม แฮกเกอร์ก็เลยแฮกเว็บไซต์ของสำนักงานสวัสดิการและคุ้มครองแรงงาน เพื่อเปลี่ยนข้อมูลบนหน้าเว็บไซต์ให้เป็นข้อความประท้วงที่พวกเขาต้องการ การกระทำแบบนี้แหละ ที่เราเรียกว่าการทำ Hacktivism

Cyber Vandalism (ทำลายล้างทางไซเบอร์)

แม้ชื่อจะฟังดูร้ายแรง แต่ความจริงมันก็มีบางส่วนที่ค่อนข้างหน่อมแน้ม สำหรับแฮกเกอร์ระดับพระกาฬแล้ว พวก Cyber vandalism จะถูกเรียกว่าเป็น "Script kiddies" (สคริปต์เด็กเล่น) เหตุผลก็เพราะ คนที่ทำการ Cyber vandalism ส่วนใหญ่แล้วจะไม่ได้มีเป้าหมาย หรือความต้องการอะไรเป็นพิเศษ อาจเป็นเพียงวัยรุ่นที่ว่างจัดไม่มีอะไรทำ อยากหาอะไรตื่นเต้น ก็เลยไปหาซื้อ หาดาวน์โหลดเครื่องมือแฮก หรือสคริปต์ DDoS มาลองของ หรือไม่ก็แค่เพื่อแก้แค้นเพื่อนร่วมชั้นเรียนด้วยความหมั่นไส้ บางคนที่ไม่มีความรู้พื้นฐานด้านคอมพิวเตอร์เลย แต่อยากทำ Cyber vandalism ก็ใช้บริการรับจ้างยิง DDoS จากแฮกเกอร์มืออาชีพ แบบนี้ก็มีเหมือนกัน

กรรโชกทรัพย์

แรงจูงใจที่ดีที่สุดในการจะทำอะไรก็ตาม ปฏิเสธได้ยากว่า "เงิน" เป็นแรงจูงใจที่ดีเป็นลำดับต้น ๆ อาชญากรไซเบอร์ ด้วยการใช้ การโจมตีแบบ DDoS เป็นอาวุธ อาชญากรเหล่านี้จึงกดดันเจ้าของบริษัท ที่ทำธุรกิจบนโลกออนไลน์ให้ยอมจ่ายเงิน เพื่อแลกกับการหยุดถูกถล่มเซิร์ฟเวอร์

สกัดขาคู่แข่งทางธุรกิจ

การแข่งขันทางธุรกิจนั้นเป็นอะไรที่มีความรุนแรงสูง ซึ่งการหาทางกดดันคู่แข่งถือเป็นเรื่องปกติอยู่แล้ว การใช้วิธีสกปรกอย่าง การโจมตีแบบDDoS จึงเป็นอีกหนึ่งตัวเลือกที่คนไร้จรรยาบรรณเลือกใช้

นอกจากการทำให้คู่แข่งไม่สามารถให้บริการลูกค้าได้ตามปกติแล้ว ยังอาจดึงลูกค้าให้เปลี่ยนใจหันมาใช้บริการของตนเองได้อีก ยิงปืนนัดเดียวได้นกถึงสองตัว จึงไม่ใช่เรื่องแปลกอะไร ที่จะเลือกใช้วิธีการนี้

ก่อสงครามทางไซเบอร์

ไม่ได้มีแต่อาชญากรเท่านั้นที่ใช้ การโจมตีแบบ DDoS เป็นอาวุธ แต่รัฐบาลเองก็นิยมใช้มันเช่นกัน โดยเฉพาะอย่างยิ่งเมื่ออยู่ในสภาวะสงครามระหว่างประเทศ ที่ต้องงัดทุกอาวุธยุทโธปกรณ์ทุกอย่างออกมาใช้ ในการขัดขวางระบบเศรษฐกิจของประเทศตรงข้าม

การแข่งขันส่วนบุคคล

เดี๋ยวนี้มีการแข่งขันมากมายที่เกิดขึ้นบนแพลตฟอร์มแบบออนไลน์ การใช้ DDoS เป็นเครื่องมือสร้างโอกาสพลิกเกม ไม่ใช่เรื่องแปลกอะไร พอจะแพ้ก็รีบยิงถล่มให้เซิร์ฟเวอร์ล่มเพื่อสร้างโอกาสแข่งใหม่ หรือเจาะจงไปที่คอมพิวเตอร์ของทีมคู่แข่งโดยตรง เพื่อให้แล็คจนเล่นไม่ได้

ที่มา : www.cloudflare.com , searchsecurity.techtarget.com , www.imperva.com , www.csoonline.com , www.kaspersky.com , us.norton.com , medium.com , www.radware.com , us.norton.com , community.fs.com , www.lexico.com , en.wikipedia.org

คำสำคัญ »

คำสำคัญ »

|

|

แอดมินสายเปื่อย ชอบลองอะไรใหม่ไปเรื่อยๆ รักแมว และเสียงเพลงเป็นพิเศษ |

ทิปส์ไอทีที่เกี่ยวข้อง

แสดงความคิดเห็น

|

ความคิดเห็นที่ 1

13 พฤษภาคม 2569 09:05:09

|

||

|

GUEST |

|

Dell

A Herança de Lara Croft nos Plataformas MóveisA trajetória de Lara Croft nos videogames é uma das mais lendárias da história da cultura pop, e a transição para as plataformas mobile trouxe novos horizontes e obstáculos para os fãs da franquia. Quando falamos sobre o tomb raider mobile mod, estamos acessando um cenário onde a nostalgia se encontra com a modernidade técnica, permitindo que admiradores de longa data e recém-chegados experimentem a adrenalina das tumbas ancestrais na palma da mão. A importância de Lara Croft como personagem lendária vai além dos pixels; ela representa a evolução do design de níveis e da narrativa de ação que transformou gêneros inteiros. No contexto móvel, essa experiência foi aprimorada para se ajustar a telas sensíveis ao toque, exigindo uma revisão completa da jogabilidade clássica. O interesse crescente por versões modificadas surge da necessidade de contornar limitações impostas pela versão padrão que as versões convencionais muitas vezes apresentam, oferecendo uma fluidez que o hardware original dos anos noventa nem sempre conseguia entregar. Esta adaptação específica busca preservar a atmosfera imersiva e solitária das selvas e cavernas, mantendo a essência do que tornou a exploração de relíquias um fenômeno global. A jornada de Lara, desde as montanhas nevadas até os templos submersos, é modernizada com texturas melhoradas e controles adaptativos que respondem melhor às exigências dos jogadores contemporâneos, que buscam rapidez sem perder a profundidade da história. Ao analisar o segmento mobile, vemos que a flexibilidade do código torna possíveis configurações que otimizam o funcionamento em uma extensa linha de dispositivos, permitindo que a aventura fique disponível mesmo em aparelhos menos potentes. Portanto, a atratividade desta versão modificada está na sua capacidade de conectar fãs antigos e novos, oferecendo uma experiência de acesso aprimorada para um universo de segredos, obstáculos e achados históricos que continuam a encantar milhões de admiradores ao redor do mundo, reforçando a marca no cenário competitivo dos jogos para smartphones. |

ซอฟต์แวร์

ซอฟต์แวร์ แอปพลิเคชันบนมือถือ

แอปพลิเคชันบนมือถือ เช็คความเร็วเน็ต (Speedtest)

เช็คความเร็วเน็ต (Speedtest) เช็คไอพี (Check IP)

เช็คไอพี (Check IP) เช็คเลขพัสดุ

เช็คเลขพัสดุ สุ่มออนไลน์

สุ่มออนไลน์