Trojan Horse คืออะไร ? ม้าโทรจัน มัลแวร์ตัวแสบ สร้างความเสียหายมากมาย

moonlightkz

moonlightkzTrojan Horse Malware คืออะไร ?

เชื่อว่าทุกคนที่สนใจในตำนานกรีก น่าจะเคยได้ยินเรื่อง "ม้าไม้เมืองทรอย" หรือ "Trojan Horse" กันมาอย่างแน่นอน สำหรับผู้ที่ไม่รู้จัก เราจะขอเล่าแบบฉบับย่อสักเล็กน้อย

- Windows Security กับ Microsoft Defender คืออะไร ? และ แตกต่างกันอย่างไร ?

- การโจมตีแบบ Clickjacking คืออะไร ?

- Quishing คืออะไร ? เทคนิค Phishing ที่แฮกเกอร์ล่อเหยื่อด้วย QR Code

- 6 เทคนิค Phishing ที่นักเล่นเกมควรระวัง มีอะไรบ้าง มาดูกัน

- Logic Bomb คืออะไร ? มัลแวร์แบบมีเงื่อนไขการโจมตี ที่ยากแก่การตรวจพบ

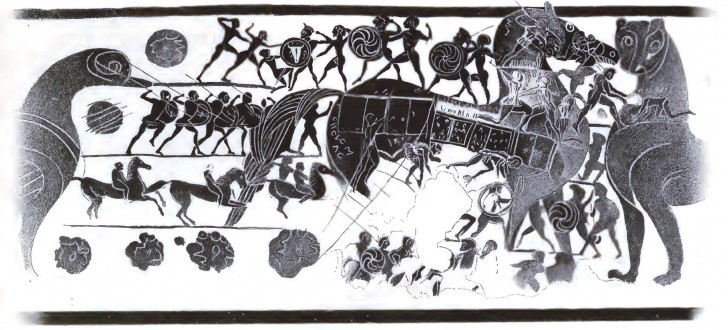

เหตุการณ์นี้มีการกล่าวถึงในกวีชื่อ Odyssey ที่ประพันธ์โดยนักกวีชาวกรีกนามว่า Homer ซึ่งเหตุการณ์นี้ยังไม่สามารถพิสูจน์ได้ว่าเป็นเรื่องจริง หรือตำนาน เพราะเรื่อง Odyssey นั้นถูกแต่งขึ้นตั้งแต่ศตวรรษที่ 8 ก่อนคริสต์ศักราช ทำให้หลักฐานทางประวัติศาสตร์เหลือน้อยมาก แต่นั่นไม่ใช่ประเด็นสำคัญของเรา

ภายในเรื่องได้กล่าวถึงตัวเอกนาม Ulysses ที่ต้องบุกโจมตีกรุงทรอย (Troy) ซึ่งเป็นเมืองป้อมปราการที่แข็งแกร่งในด้านตั้งรับเป็นอย่างมาก บุกโจมตีมาหลายปีก็ยังบุกตีเมืองไม่แตก แต่ด้วยความ IQ 300 ตัวเอกก็เลยวางแผนสร้างม้าไม้ขนาดใหญ่ขึ้นมา โดยเรียกมันว่า Trojan แล้วลากไปตั้งไว้หน้าประตูเมือง ชาวทรอยมาเห็นก็คิดว่าศัตรูยอมแพ้ แล้วสร้างม้าไม้ขึ้นมาเป็นเครื่องบรรณาการ ก็เลยให้ทหารลากม้าไม้เข้ามาในเมืองเพื่อเฉลิมฉลองชัยชนะ

แต่ภายในม้าไม้ขนาดยักษ์นั้น มีทหารของ Ulysses ซ่อนตัวอยู่ ในขณะที่ชาวเมืองกำลังกินดื่มอย่างมีความสุข ทหารก็กรูกันออกมาจากไม้ เข้าโจมตีกลางเมืองแบบเซอร์ไพรส์จนทำให้สามารถการตั้งรับของกรุงทรอยแตกพ่าย ได้รับชัยชนะไปในที่สุด

ภาพจาก https://en.wikipedia.org/wiki/Trojan_Horse

ซึ่งรูปแบบยุทธวิธีทางทหารนี้ ได้ถูกแฮกเกอร์นำมาใช้พัฒนา มัลแวร์ (Malware) ที่เรียกว่า Trojan Horse ขึ้นมา ซึ่งในบทความนี้เราจะมาอธิบายรายละเอียดของมัลแวร์ประเภทนี้ให้เข้าใจกันมากขึ้น

ม้าโทรจัน คืออะไร ? (What is Trojan Horse ?)

ม้าโทรจัน (Trojan Horse) ในทางคอมพิวเตอร์นั้นจะหมายถึงมัลแวร์ ที่ปลอมแปลงตัวเองเลียนแบบซอฟต์แวร์ที่มีอยู่แล้ว โดย แฮกเกอร์ (Hacker) จะนำไฟล์ซอฟต์แวร์เดิมมาแก้ไข แอบใส่โค้ดอันตรายลงไป หากผู้ใช้ดาวน์โหลดไปติดตั้งใช้งาน มัลแวร์ที่ซ่อนอยู่ภายในนั้นก็จะเข้าถึงระบบคอมพิวเตอร์ของผู้ใช้ได้อย่างง่ายดาย

อย่างไรก็ตาม Trojan Horse ไม่จำกัดแค่ในรูปแบบของซอฟต์แวร์เท่านั้น มันอาจซ่อนตัวอยู่ภายในไฟล์ได้เช่นกัน โดยแนบไปกับอีเมล หรือแหล่งดาวน์โหลดไฟล์ต่าง ๆ โดยเฉพาะพวกไฟล์ละเมิดลิขสิทธิ์ตามเว็บไซต์ต่าง ๆ

เมื่อม้าโทรจันฝังตัวลงในคอมพิวเตอร์สำเร็จแล้ว มันจะเริ่มโจมตีตามรูปแบบที่แฮกเกอร์กำหนดไว้ได้ทันที เช่น สร้างระบบหลังบ้าน (Backdoor) เอาไว้ใช้แอบเข้าระบบ, แอบติดตามกิจกรรมออนไลน์ของเหยื่อ, ขโมยข้อมูลธุรกรรมต่าง ๆ ฯลฯ นอกจากนี้ ยังพบว่าแฮกเกอร์มีการใช้ม้าโทรจันในการเปลี่ยนแปลงการตั้งค่าบางอย่างของ ระบบปฏิบัติการ Windows เพื่อสร้างช่องโหว่ในระบบ

ทั้งนี้ มัลแวร์ Trojan Horse ไม่มีคุณสมบัติในการทำซ้ำตัวเอง เหมือนกับ ไวรัสคอมพิวเตอร์ (Computer Virus) และ หนอนคอมพิวเตอร์ (Computer Worm) แต่ความพิเศษของมันคือโจมตีได้หลายรูปแบบมาก ๆ สำหรับแฮกเกอร์แล้ว Trojan Horse ก็เหมือนกับมีดพับสวิส (Swiss Army Knife) ที่เต็มไปด้วยเครื่องมือมากมายอัดแน่นไว้ในตัว สามารถใช้โจมตีได้หลายวิธี

จุดเริ่มต้นของ ม้าโทรจัน (The History of Trojan Horse)

เรื่องน่าสนใจคือ Trojan Horse ตัวแรกของโลกนั้นไม่ได้เป็นมัลแวร์ แต่เป็นเกมคอมพิวเตอร์

ในเดือนเมษายน ปี ค.ศ. 1974 (พ.ศ. 2517) John Walker โปรแกรมเมอร์ชาวอเมริกาได้สร้างเกมง่าย ๆ ขึ้นมา มันมีชื่อว่า "Animal" เกมไม่มีอะไรมาก เป็นการทายว่าผู้เล่นกำลังคิดถึง "สัตว์อะไรอยู่ ?" จากการตอบคำถาม 20 ข้อ ซึ่งเกมนี้ได้รับความนิยมเป็นอย่างมาก

เกม Animal เวอร์ชันที่ John Walker พัฒนาขึ้นมานั้นได้รับความนิยมเป็นอย่างมาก แต่ด้วยความที่ในยุคนั้นสื่อเก็บข้อมูลยังใช้เทปแม่เหล็กในการเก็บข้อมูลอยู่ เวลาที่จะส่งเกมให้เพื่อน เขาก็ต้องนำเทปมา Copy ไฟล์แล้วส่งเทปไปให้เพื่อนเล่น ซึ่งเปลืองทั้งเงิน และเวลา

แต่ด้วยไอเดียสุดบรรเจิด John Walker ได้สร้าง "PERVADE" ขึ้นมา โดยมันจะถูกติดตั้งไปควบคู่กับ Animal ซึ่งในระหว่างที่เรากำลังเล่นเกมอยู่ ตัว PREVADE จะทำการสแกนค้นหาข้อมูลทั้งหมดที่มีอยู่ในเครื่องคอมพิวเตอร์ หากมันพบว่าคอมพิวเตอร์เครื่องดังกล่าวยังไม่มีเกม Animal ติดตั้งอยู่ มันก็จะหวังดีทำการคัดลอกตัวเกมไปใส่ให้อัตโนมัติ แม้จะเป็นการกระทำด้วยความหวังดี อย่างไรก็ตาม พฤติกรรมของ Animal และ PREVADE นั้นเป็นแนวคิดที่ตรงกับม้าโทรจัน เพราะ PREVADE เป็นซอฟต์แวร์ที่ซ่อนตัวอยู่ในเกม Animal และแอบทำงานโดยที่ผู้ใช้งานไม่รับรู้

เกร็ดน่าสนใจ John Walker ผู้สร้างม้าโทรจันตัวแรกของโลก ก็เป็นผู้ที่สร้างซอฟต์แวร์ช่วยออกแบบอันเลื่องชื่ออย่าง AutoCad ด้วยเช่นกัน

ประเภทของ ม้าโทรจัน (Types of Trojan Horse)

อย่างที่เราได้อธิบายไปในหัวข้อข้างต้นแล้วว่า Trojan Horse ก็เหมือนกับมีดพับสวิส ดังนั้น ประเภทของม้าโทรจัน จึงมีหลากหลายประเภทมาก ๆ ที่มักจะพบเจอได้เป็นประจำ จะมีดังต่อไปนี้

Remote Access Trojan (RAT)

RAT มีคุณสมบัติในการอนุญาตให้ แฮกเกอร์ (Hacker) สามารถส่ง "คำสั่ง" เข้าไปยังอุปกรณ์ที่มี RAT ซ่อนตัวอยู่ได้ โดยไม่จำเป็นต้องอยู่ใกล้ชิดกับอุปกรณ์ของเหยื่อ เพราะสามารถควบคุมผ่านอินเทอร์เน็ตได้เลย

โดย RAT จะสร้าง (Backdoor) ขึ้นมาในระบบ และตัวมันเองก็มักจะมีเครื่องมือจารกรรมข้อมูลใส่เข้ามาด้วยมากมาย อย่างเช่น ขโมยไฟล์, บันทึกการพิมพ์ (Keylogger), ดักจับรหัสผ่าน, จับภาพหน้าจอ, บันทึกเสียง หรือวิดีโอจากกล้องเว็บแคม นอกจากนี้ RAT ยังถูกใช้เป็นตัวกรุยทางให้กับการโจมตีในรูปแบบอื่น ๆ ได้ด้วย เช่น แพร่กระจายตัวเองไปยังอุปกรณ์อื่นที่อยู่ในเครือข่ายเดียวกัน หรือส่งมัลแวร์ประเภทอื่นเข้ามา เช่น มัลแวร์เรียกค่าไถ่ (Ransomware) เป็นต้น

Exploit Trojan

ตามชื่อของมันเลย ม้าโทรจันตัวนี้จะใช้ช่องโหว่ที่มีอยู่ในแอปพลิเคชัน เพื่อเข้าถึงไฟล์ระบบของคอมพิวเตอร์

Downloader Trojan

สำหรับ Downloader Trojan ม้าโทรจันตัวนี้จะมีความสามารถในการอัปเดตตัวมันเองได้ตลอดเวลา เพื่อเพิ่มความสามารถในการโจมตี

Ransom Trojan

ชื่อ Ransom ของมันน่าจะเป็นที่คุ้นเคยอย่างดี การทำงานของมันก็คล้ายกับ Ransomware โดยโทรจันตัวนี้จะรีดไถเงินจากเครื่องของเหยื่อ เพื่อแลกกับการหยุดโจมตี

Backdoor Trojan

แฮกเกอร์จะใช้โทรจันประเภทนี้ในการสร้างช่องโหว่ทิ้งเอาไว้ในเครื่องของเหยื่อ เพื่อใช้เป็นประตูลับเอาไว้ให้เปิดเข้ามาโจมตีในอนาคต

Distributed Denial of Service (DDoS) Attack Trojan

เราเคยอธิบายถึง การโจมตีแบบ DDoS ไปแล้ว ซึ่งวิธีการนี้จำเป็นต้องใช้คอมพิวเตอร์จำนวนมากมาสร้างเป็นกองทัพบอท DDoS attack Trojan ถูกสร้างขึ้นมาเพื่อสั่งสมกองทัพนั่นเอง

Fake AV Trojan

ม้าโทรจันชนิดนี้จะปลอมตัวเองเป็นซอฟต์แวร์แอนตี้ไวรัส มันจะส่งหน้าต่างแจ้งเตือนบอกว่าคอมพิวเตอร์ของคุณมีมัลแวร์อยู่นะ เราตรวจเจอ แต่ถ้าจะลบต้องจ่ายเงินซื้อซอฟต์แวร์ก่อนนะ ซึ่งในความเป็นจริงแล้วตัวมันนั่นแหละที่เป็นมัลแวร์

Rootkit Trojan

Trojan Horse Malware ชนิดนี้จะพยายามซ่อนตัวเองเอาไว้ในระบบคอมพิวเตอร์เพื่อให้ตัวมันสามารถแฝงตัวอยู่ในระบบคอมพิวเตอร์ได้นานที่สุดเท่าที่เป็นไปได้ ถือว่าเป็นมัลแวร์ที่ค่อนข้างอันตราย เพราะเหยื่อจะไม่รู้ตัวเลยว่าตัวเองถูกโจมตีอยู่

SMS Trojan

สร้างขึ้นมาเพื่อโจมตีโทรศัพท์มือถือโดยเฉพาะ มันสามารถรับ และส่งข้อความได้ เทคนิคยอดนิยมคือการส่ง SMS ไปสมัครใช้บริการที่เสียค่าบริการรายเดือนที่มีราคาแพง แล้วแฮกเกอร์จะได้เงินส่วนแบ่งจากแพลตฟอร์มนั้น

Banking Trojan

ม้าโทรจันตัวนี้ถูกสร้างขึ้นมาเพื่อโจมตีบัญชีธนาคารโดยเฉพาะ โดยมันจะดักจับข้อมูลพวกเลขที่บัญชี, ข้อมูลบัตรเครดิต หรือแพลตฟอร์มจ่ายเงินอื่น ๆ

Trojan GameThief

บัญชีเกมทุกวันนี้ มีมูลค่าสูงมาก ไอเทมในเกมอาจนำไปขายได้หลักพันไปจนถึงหลักล้านบาท จึงไม่น่าแปลกที่แฮกเกอร์จะสร้างม้าโทรจันสำหรับขโมยข้อมูลบัญชีเกมขึ้นมา

ตัวอย่าง ม้าโทรจัน ที่น่าจดจำในประวัติศาสตร์ (Examples of Memorable Trojan Horse)

NIGHT SPIDER Zloader

ม้าโทรจันตัวนี้ปลอมตัวเป็นตัวติดตั้งซอฟต์แวร์ยอดนิยมหลายตัวอย่างเช่น Zoom, Atera, NetSupport, Brave Browser, JavaPlugin,TeamViewer ฯลฯ ทุกอย่างเหมือนไฟล์ติดตั้งปกติทุกประการ แต่ภายในมีการซ่อนสคริปต์ และ Payloads เพื่อดาวน์โหลดม้าโทรจันมาติดตั้ง นั่นเป็นเหตุผลสำคัญที่เรามักเตือนคุณผู้อ่านเสมอว่า เวลาจะดาวน์โหลดอะไรก็ตาม ควรจะดาวน์โหลดจากเว็บไซต์ผู้พัฒนาโดยตรง หรือหากเป็น บุคคลที่สาม (3rd-Party)ก็ควรจะเลือกเว็บไซต์ที่เชื่อถือได้ (อย่างเช่น Thaiware เป็นต้น)

QakBot

เป็นม้าโทรจันแบบ RAT ที่โจมตีผ่านเครือข่ายคล้ายคลึงกับ Computer Worm โดยจะใช้วิธี Brute-Force ไปยังเครือข่าย, Active Directory User Group Accounts หรือ Server Message Block (SMB) เป้าหมายของมันคือการขโมยข้อมูลธุรกรรมทางการเงินที่เกิดขึ้น ความร้ายกาจของมันอยู่ที่สามารถลบร่องรอยการทำงานของตัวเองได้อย่างชาญฉลาด

Andromeda

เมื่อความเข้มงวดของระบบรักษาความปลอดภัยมากขึ้น การส่งมัลแวร์ไปโจมตีโดยตรงจึงเป็นเรื่องยาก Andromeda เป็นทางออกที่แฮกเกอร์สร้างมาแก้ปัญหา โดยการอาศัยเทคนิคดาวน์โหลดโค้ดมาทีละส่วน ซึ่งโค้ดส่วนเดียวอาจไม่มีอันตราย แต่เมื่อนำหลาย ๆ ส่วนมารวมกัน ก็จะกลายเป็นมัลแวร์ที่มีพิษสงขึ้นมาได้

ที่มา : www.crowdstrike.com , www.fortinet.com , en.wikipedia.org , www.kaspersky.com , www.avast.com , www.security.org , www.quora.com , en.wikipedia.org , en.wikipedia.org , www.malwarebytes.com , www.fourmilab.ch

คำสำคัญ »

คำสำคัญ »

|

|

แอดมินสายเปื่อย ชอบลองอะไรใหม่ไปเรื่อยๆ รักแมว และเสียงเพลงเป็นพิเศษ |

ทิปส์ไอทีที่เกี่ยวข้อง

ซอฟต์แวร์

ซอฟต์แวร์ แอปพลิเคชันบนมือถือ

แอปพลิเคชันบนมือถือ เช็คความเร็วเน็ต (Speedtest)

เช็คความเร็วเน็ต (Speedtest) เช็คไอพี (Check IP)

เช็คไอพี (Check IP) เช็คเลขพัสดุ

เช็คเลขพัสดุ สุ่มออนไลน์

สุ่มออนไลน์