เจาะลึก Crime as a Service อาชญากรรมในรูปแบบออนไลน์ และวิธีการป้องกัน !

เจาะลึก Crime as a Service อาชญากรรมในรูปแบบออนไลน์ และวิธีการป้องกัน !

ในอดีตที่ผ่านมามีเพียงองค์กรขนาดใหญ่เท่านั้น ที่ต้องกังวลเกี่ยวกับภัยคุกคามทางไซเบอร์ เพราะอาชญากรไซเบอร์ ล้วนมักไม่ให้ความสำคัญกับธุรกิจขนาดเล็ก และขนาดกลาง (SMBs) เพราะมองว่าไม่มีความคุ้มค่าต่อการโจมตี แต่ทุกวันนี้การก่ออาชญากรรมไซเบอร์ได้เปลี่ยนไปอย่างมาก ด้วยบริการที่เรียกว่า "Cybercrime-as-a-Service (CaaS)" ซึ่งทำให้อาชญากรรมไซเบอร์เกิดขึ้นได้ง่ายขึ้นกว่าเดิม

- Checksum คืออะไร ? เครื่องมือตรวจสอบความถูกต้อง และครบถ้วนของข้อมูล

- Stateful Firewall กับ Stateless Firewall แตกต่างกันอย่างไร ?

- MD5 Algorithm คืออะไร ? การเข้ารหัสแบบนี้ มีความปลอดภัยหรือไม่ ? และข้อดี-ข้อเสีย

- PGP Encryption คืออะไร ? มารู้จัก การเข้ารหัสความเป็นส่วนตัวอย่างดี กัน

- Windows Security กับ Microsoft Defender คืออะไร ? และ แตกต่างกันอย่างไร ?

เพียงแค่มีพื้นฐานด้านความรู้ไซเบอร์เพียงเล็กน้อย, มี อินเทอร์เน็ต (Internet) และเงินเพียงไม่กี่บาท ก็สามารถเริ่มต้นโจมตีระบบขององค์กรได้ ในบทความนี้จะพาทุกคนมาทำความเข้าใจว่า CaaS คืออะไร, มีหลักการอย่างไร, ประเภทอะไรบ้าง ? และทำไมมันถึงเป็นภัยคุกคามต่อธุรกิจทุกประเภท ...

CaaS คืออะไร ? (What is Crime-as-a-Service ?)

Crime as a Service หรือ CaaS คือรูปแบบธุรกิจที่อาชญากรไซเบอร์ที่นำเสนอบริการ และเครื่องมือสำหรับการแฮ็ก และก่ออาชญากรรมทางไซเบอร์ ให้กับบุคคล หรือกลุ่มอื่น ๆ โดยมุ่งเน้นไปที่การหาผลกำไร เป็นการทำให้การก่ออาชญากรรมไซเบอร์กลายเป็นสินค้า หรือบริการ ที่ทุกคนสามารถเข้าถึงได้ ใครก็ตามที่พร้อมจะจ่ายเงินบน ดาร์กเว็บ (Dark Web) ก็สามารถก่ออาชญากรรมไซเบอร์ได้ โดยไม่จำเป็นต้องมีทักษะการเขียนโค้ด หรือการพัฒนาซอฟต์แวร์ด้วยตัวเอง ผู้ขายจะเตรียมทุกอย่างไว้ให้พร้อมสำหรับการโจมตีทางไซเบอร์แล้วนั่นเอง

ภาพจาก : https://www.freepik.com

CaaS ทำงานอย่างไร ? (How does Crime-as-a-Service work ?)

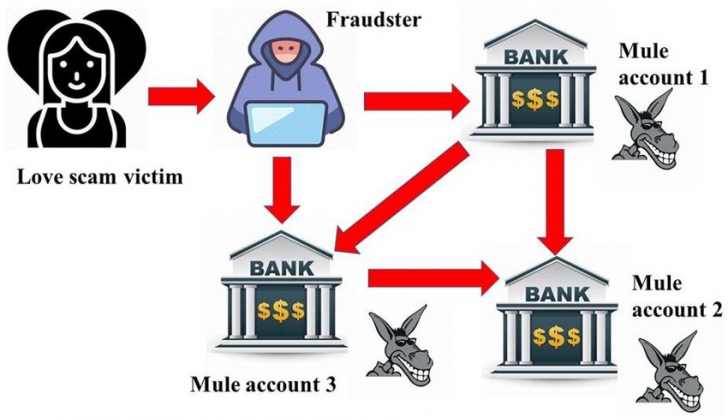

CaaS มีการบริหารจัดการที่ชัดเจนเหมือนกับธุรกิจทั่วไป มีทีมงานที่ประกอบด้วยพวกวิศวกร, หัวหน้า และนักพัฒนา เพื่อสร้างบริการ หรือเครื่องมือที่นำมาขาย บางครั้งยังมีฝ่ายสนับสนุนทางเทคนิคเพื่อช่วยเหลือลูกค้าในการใช้งานซอฟต์แวร์ของพวกเขา และมักจะมีผู้ช่วยด้านการเงิน หรือที่เรียกว่า “Money Mule” เข้ามามีบทบาทด้วย โดยหน้าที่ของพวกเขาคือกระจายเงินที่ได้จากการก่ออาชญากรรมไปยังบัญชีต่าง ๆ หลายแห่ง เพื่อปกปิดร่องรอยการเงินให้ใสสะอาดติดตามได้ยาก

ภาพจาก : https://www.researchgate.net/figure/The-layering-of-stolen-funds-using-money-mules_fig1_368882198

ผู้ที่ต้องการก่ออาชญากรรมไซเบอร์สามารถเช่า “อาวุธไซเบอร์ (Cyberweapons)” ได้ตามความต้องการ ไม่ว่าจะเป็นรายชั่วโมง, รายวัน หรือรายเดือน และมีราคาที่แตกต่างกัน ตั้งแต่ไม่กี่ดอลลาร์สำหรับเครื่องมือพื้นฐาน ไปจนถึงหลายร้อยดอลลาร์สำหรับเครื่องมือที่ซับซ้อนมากขึ้น

ประเภทของ CaaS (Types of Crime-as-a-Service)

CaaS เป็นคำรวมสำหรับเรียกบริการก่ออาชญากรรมไซเบอร์หลายรูปแบบ โดยประเภทที่มักจะพบได้บ่อย ๆ ก็จะมีดังนี้

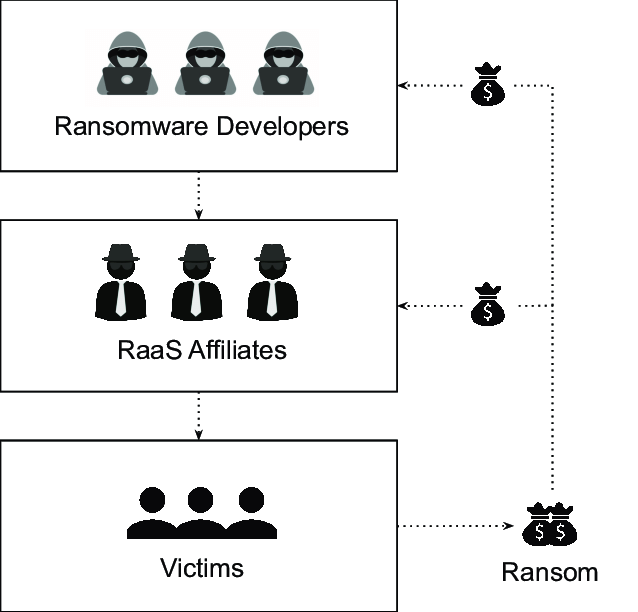

1. Ransomware-as-a-Service (RaaS)

อาชญากรไซเบอร์จะนำเสนอชุดโปรแกรมแรนซัมแวร์ที่ให้ลูกค้าใช้เพื่อโจมตีผู้อื่น ด้วยการเข้ารหัสข้อมูลของเหยื่อ จากนั้นจะเรียกค่าไถ่จากเหยื่อเพื่อปลดล็อกข้อมูล

ภาพจาก : https://www.researchgate.net/figure/Simplified-RaaS-business-model-RaaS-affiliates-use-already-developed-ransomware-by_fig1_363690714

2. Distributed Denial of Service-as-a-Service (DDoSaaS)

บริการนี้ให้อาชญากรไซเบอร์ที่เป็นลูกค้าเข้าถึงเครื่องมือ และโครงสร้างพื้นฐานสำหรับการโจมตีแบบ การโจมตีแบบ DDoS ซึ่งจะทำให้เว็บไซต์เป้าหมาย หรือบริการออนไลน์ไม่สามารถใช้งานได้ตามปกติ

3. Botnets-for-hire

บริการนี้ให้ลูกค้าเข้าถึง บอทเน็ต (Botnets) ซึ่งเป็นเครือข่ายของอุปกรณ์ที่ถูกควบคุมไว้ เพื่อโจมตีแบบ DDoS โดยการส่งคำขอจำนวนมากไปยังเซิร์ฟเวอร์เป้าหมาย จนทำให้ไม่สามารถใช้งานได้ ซึ่งอาจส่งผลให้ธุรกิจสูญเสียรายได้ และชื่อเสียง บางครั้งมีการใช้บริการนี้เพื่อล้มคู่แข่งอย่างผิดกฎหมายนั่นเอง

4. Credential theft services

บางกลุ่มนำเสนอบริการขโมยข้อมูลการล็อกอินของเหยื่อ เช่น ชื่อผู้ใช้ และรหัสผ่านจากบุคคล หรือองค์กรที่ตกเป็นเหยื่อ ซึ่งข้อมูลเหล่านี้สามารถนำไปใช้เพื่อเข้าถึงข้อมูลโดยไม่ได้รับอนุญาต หรือขายต่อบนดาร์กเว็บได้

5. Malware-as-a-Service (MaaS)

อาชญากรไซเบอร์ขายชุดเครื่องมือ หรือโปรแกรมมัลแวร์สำเร็จรูป ที่ช่วยให้ผู้ที่ต้องการโจมตีสามารถใช้เครื่องมือเหล่านี้ได้ทันทีโดยไม่ต้องพัฒนามันขึ้นมาเอง

ภาพจาก : https://www.geeksforgeeks.org/malware-as-a-service-maas/

สิ่งที่ต้องจำไว้คือ Cybercrime-as-a-Service (CaaS) ยังอยู่ในช่วงเริ่มต้นเท่านั้น และมีแนวโน้มที่จะพัฒนา และปรับปรุงขึ้นเรื่อย ๆ ในอนาคตเครือข่ายใต้ดินเหล่านี้ อาจจะหาวิธีการทำงานที่มีประสิทธิภาพมากขึ้น ซึ่งจะช่วยให้พวกเขาได้ผลตอบแทนที่ดีขึ้น ยิ่งทำให้เป็นภัยต่อองค์กร และคนทั่วไปอย่างเรา ๆ

ทำไม CaaS ถึงเป็นภัยคุกคามต่อเรา ? (Why Is CaaS Dangerous ?)

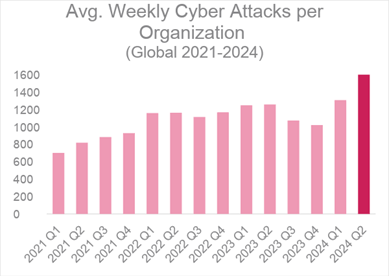

บริการ CaaS ในวงการอาชญากรรมไซเบอร์ กำลังขยายตัวอย่างรวดเร็ว และไม่มีทีท่าว่าจะชะลอลง อีกทั้งยังมีความเป็นระบบ และซับซ้อนมากขึ้นไปอีก การคาดการณ์บ่งชี้ว่าในอีก 5 ปีข้างหน้า ความสูญเสียจากการโจมตีทางไซเบอร์จะเพิ่มขึ้นถึง 23% ทั่วโลกต่อปี

เมื่อผู้ให้บริการ CaaS มีจำนวนมากขึ้น ราคาของบริการเหล่านี้ในตลาดมืดจึงลดลง ทำให้ CaaS เข้าถึงง่าย และน่าสนใจมากยิ่งขึ้น แม้แต่แฮกเกอร์ที่มีประสบการณ์ก็นิยมใช้ CaaS เพราะช่วยให้พวกเขากระจายรูปแบบการโจมตีได้โดยไม่ต้องใช้ความพยายามมากนัก ทั้งหมดนี้แสดงให้เห็นว่าอาชญากรรมไซเบอร์จะพัฒนา และแพร่หลายขึ้นในอนาคตอันใกล้ ทุกวันนี้แค่มีเงิน และเจตนาร้ายก็สามารถก่อการโจมตีไซเบอร์ได้ทันที

ภาพจาก : https://blog.knowbe4.com/global-cyber-attacks-see-highest-increases-in-the-last-two-years

วิธีการป้องกัน CaaS (How to protect against CaaS)

ทุกธุรกิจไม่ว่าจะเล็ก หรือใหญ่ จำเป็นต้องระวัง และเตรียมพร้อมป้องกัน เพราะข้อมูลสำคัญในองค์กรอาจตกเป็นเป้าหมายได้ทุกเมื่อ เพื่อความปลอดภัยทุกธุรกิจควรรู้ตำแหน่งของข้อมูลที่เก็บอยู่ ใช้มาตรการควบคุมการเข้าถึง รวมถึงการเข้ารหัสข้อมูล ทั้งในระบบคลาวด์ และเครือข่ายภายใน โดยมาตรการป้องกัน และรับมือ CaaS อย่างมีประสิทธิภาพก็จะมีดังนี้

ทดสอบเจาะระบบ

ตรวจหาจุดอ่อนในแอปพลิเคชัน, เครือข่าย และอุปกรณ์ต่าง ๆ ในสภาพแวดล้อมที่ปลอดภัย แล้วแก้ไขจุดอ่อนเหล่านั้นก่อนที่จะถูกโจมตี

เลือกใช้เครื่องมือรักษาความปลอดภัยที่ครอบคลุม

ใช้ หรือพัฒนาเครื่องมือที่ครอบคลุมทุกจุดเสี่ยง ป้องกันไม่ให้มีช่องโหว่ที่แฮกเกอร์สามารถเข้าถึงได้

อัปเดตเครื่องมือรักษาความปลอดภัยอย่างสม่ำเสมอ

เครื่องมือเหล่านี้ควรพร้อมรับมือกับภัยคุกคามใหม่ ๆ ที่เกิดขึ้นตลอดเวลา

อบรมพนักงานด้านความปลอดภัย

ให้ความรู้เกี่ยวกับการสร้างรหัสผ่านที่แข็งแกร่ง, การหลีกเลี่ยง การฟิชชิง (Phishing) , การใช้อินเทอร์เน็ต อย่างปลอดภัย และการรายงานสิ่งผิดปกติเมื่อเกิดเหตุ

ติดตั้งไฟร์วอลล์ และเสริมความปลอดภัยของเครือข่าย

ควบคุมการรับส่งข้อมูล ป้องกันการเข้าถึงโดยไม่ได้รับอนุญาต และกรองเนื้อหาที่เป็นอันตราย

การเข้ารหัสข้อมูล

ใช้การเข้ารหัสเพื่อปกป้องข้อมูลสำคัญทั้งในขณะส่ง และขณะที่เก็บรักษา เพื่อป้องกันข้อมูลรั่วไหล

การป้องกันเหล่านี้จะช่วยลดความเสี่ยง และสร้างความมั่นใจว่าองค์กรจะมีเกราะป้องกันที่แข็งแกร่งพร้อมรับมือกับภัยคุกคามทางไซเบอร์

ภาพจาก : https://www.freepik.com

สรุปเกี่ยวกับ CaaS (Crime-as-a-Service Conclusions)

ในปัจจุบัน การโจมตีทางไซเบอร์ไม่ได้จำกัดเพียงแต่องค์กรขนาดใหญ่อีกต่อไป ด้วยการเกิดขึ้นของบริการ CaaS ที่ทำให้การก่ออาชญากรรมไซเบอร์เข้าถึงง่ายขึ้น และเป็นธุรกิจที่สร้างรายได้ให้กับอาชญากรไซเบอร์ แม้แต่ธุรกิจขนาดเล็กก็สามารถตกเป็นเป้าหมายได้ทุกเมื่อ ดังนั้นองค์กรทุกขนาดควรให้ความสำคัญกับมาตรการป้องกันความปลอดภัยทางไซเบอร์ ซึ่งจะช่วยให้มีความพร้อมในการรับมือกับภัยคุกคาม และลดความเสี่ยงที่อาจเกิดขึ้นจากการโจมตีทางไซเบอร์ได้

ที่มา : cpl.thalesgroup.com , heimdalsecurity.com

คำสำคัญ »

คำสำคัญ »

|

|

ทิปส์ไอทีที่เกี่ยวข้อง

แสดงความคิดเห็น

ซอฟต์แวร์

ซอฟต์แวร์ แอปพลิเคชันบนมือถือ

แอปพลิเคชันบนมือถือ เช็คความเร็วเน็ต (Speedtest)

เช็คความเร็วเน็ต (Speedtest) เช็คไอพี (Check IP)

เช็คไอพี (Check IP) เช็คเลขพัสดุ

เช็คเลขพัสดุ สุ่มออนไลน์

สุ่มออนไลน์