เครือข่าย Tor คืออะไร ? ใครใช้มัน ? พร้อม ข้อดี-ข้อเสีย ของมัน

moonlightkz

moonlightkzเครือข่าย Tor คืออะไร ?

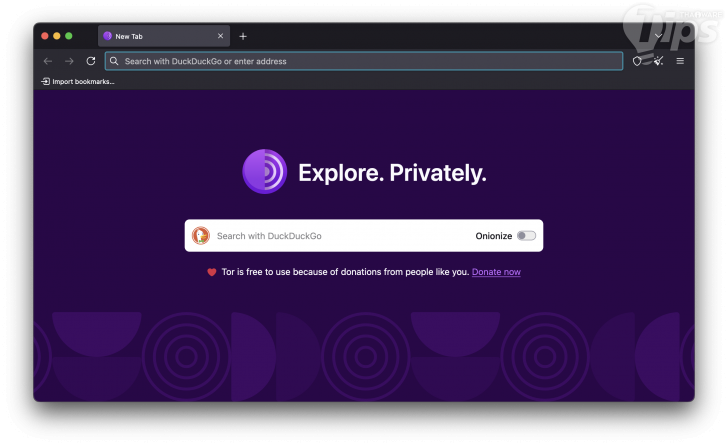

ด้วยความที่ทุกวันนี้เราสามารถทำธุรกรรมแทบทุกประเภทได้ผ่านอินเทอร์เน็ต การรักษาความเป็นส่วนตัวในโลกออนไลน์จึงเป็นสิ่งที่สำคัญอย่างยิ่งในยุคดิจิทัล ซึ่งหากจะกล่าวถึงระบบที่สามารถปกปิดความเป็นส่วนตัวได้อย่างดีเยี่ยม ซ่อนพฤติกรรมการใช้งานจนยากที่จะระบุตัวตนของผู้ใช้ ก็ต้องยกให้ "Tor Network" หรือที่รู้จักกันดีในชื่อ "The Onion Router"

- Port Forwarding คืออะไร ? รู้จักกระบวนการส่งต่อพอร์ต เพื่อให้ส่งข้อมูลในพอร์ตที่กำหนดไว้

- Stateful Firewall กับ Stateless Firewall แตกต่างกันอย่างไร ?

- Synthetic Media คืออะไร ? รู้จักสื่อสังเคราะห์ ที่นำ AI เข้ามาช่วยผลิตสื่อ

- Latency คืออะไร ? รู้จักค่าความหน่วงเวลา ตัวแปรสำคัญของการใช้งานเครือข่าย

- Synthetic Data คืออะไร ? ข้อมูลสังเคราะห์สำคัญอย่างไรต่อ AI ?

Tor Network สามารถปกปิดตัวตนของผู้ใช้บนโลกอินเทอร์เน็ตได้เป็นอย่างดี พิสูจน์ได้จากการที่มันเป็นเครื่องมือสื่อสารยอดนิยมที่คนทำผิดกฏหมาย หรืออาชญากรต่าง ๆ นิยมใช้งานกัน และยังเป็นช่องทางในการเข้าถึง เว็บมืด (Dark Web) อีกด้วย

แล้ว Tor network มันคืออะไรกันแน่ ? บทความนี้จะพาไปรู้จักกัน รวมถึงรูปแบบการทำงาน และความเป็นมาของมันด้วย ...

เครือข่าย Tor คืออะไร ? (What is Tor Network ?)

Tor ย่อมาจากชื่อเต็มว่า "The Onion Routing" เป็นเครือข่าย โอเพนซอร์ส (Open-Source) ที่ช่วยปกป้องความเป็นส่วนตัวของผู้ใช้อินเทอร์เน็ต ซึ่งผู้ใช้งานสามารถท่องเว็บไซต์ได้โดยที่ไม่เปิดเผยตัวตน โดย Tor ทำงานบนเครือข่ายคอมพิวเตอร์ที่กระจายอยู่ทั่วโลก มีการใช้ โปรโตคอล (Protocol) ในการเข้ารหัส เพื่อเพิ่มความปลอดภัย และแน่ใจว่าความเป็นส่วนตัวในการออนไลน์ของผู้ใช้งานจะได้รับการปกป้อง

ด้วยความที่ข้อมูล และรูปแบบการสื่อสารของผู้ใช้งาน Tor ถูกปกป้องโดยมีการเชื่อมต่อหลายชั้น คล้ายกับชั้นของหัวหอม มันจึงถูกตั้งชื่อว่า "Onion" ที่แปลว่า "หัวหอม" นั่นเอง

ภาพจาก : https://en.wikipedia.org/wiki/Onion_routing

ในการใช้งาน Tor ตามปกติแล้วผู้ใช้จะต้องติดตั้ง Tor Browser หรือใช้ ส่วนขยาย (Extension) สำหรับการใช้งานผ่าน Google Chrome หรือ Firefox บน ระบบปฏิบัติการ (OS) ที่รองรับ และอุปกรณ์ที่เชื่อมต่อกับอินเทอร์เน็ตได้

เครือข่าย Tor ทำงานอย่างไร ? (How does Tor Network work ?)

Tor ใช้เทคนิคการส่งข้อมูลแบบชั้นหัวหอม (Onion-Style Routing) ในการส่งผ่านข้อมูล โดยเมื่อเราใช้ Tor Browser ในการสื่อสารบนอินเทอร์เน็ต คอมพิวเตอร์ของผู้ใช้งานจะไม่ได้เชื่อมต่อไปยังเว็บไซต์โดยตรง แต่ Tor จะดักจับข้อมูลคำร้องเพื่อส่งไปยังคอมพิวเตอร์ของผู้ใช้ Tor รายอื่น ๆ แบบสุ่ม ซึ่งทำหน้าที่เป็น Node โดยปัจจุบันมีอยู่ประมาณ 8,000 Node ก่อนที่คำร้องของเราจะเดินทางไปถึงปลายทาง หรือเว็บไซต์เป้าหมายการทำงานรูปแบบนี้ ก็เพื่อช่วยซ่อนเส้นทางการเดินทางของข้อมูล ทำให้ยากต่อการถูกตรวจสอบว่าเป็นคำร้องที่มีที่มาที่ไปอย่างไร ช่วยปกป้องความเป็นส่วนตัว และเพิ่มความปลอดภัยให้กับผู้ใช้งาน

เครือข่าย Tor รับส่งข้อมูลผ่าน Node จำนวน 3 ชั้น ที่เรียกว่า Onion Routers ประกอบไปด้วย

- Entry Node (โหนดเริ่มต้น) : เป็นชั้นแรกของการเข้ารหัส และเชื่อมต่อกับเครือข่าย Tor

- Middle Node (โหนดกลาง) : เข้ารหัสการจราจรของเว็บไซต์อย่างสมบูรณ์ เพื่อให้แน่ใจว่าจะไม่มีการเปิดเผยตัวตน

- Exit Node (โหนดทางออก) : เข้ารหัสข้อมูลเพิ่มเติม ก่อนที่จะถึงเซิร์ฟเวอร์สุดท้าย

ภาพจาก : https://itp.nyu.edu/networks/explanations/demystifying-the-dark-web-an-introduction-to-tor-and-onion-routing/

ประวัติความเป็นมาของ Tor (History of Tor)

ค.ศ. 1990 (พ.ศ. 2533)

หลักการพื้นฐานของ Tor ที่เรียกว่า "Onion Routing" ถูกพัฒนาขึ้นในช่วงกลางปี ค.ศ. 1990 (พ.ศ. 2533) โดยฝีมือของเจ้าหน้าที่จากห้องปฏิบัติการวิจัยนาวิกโยธิน (Naval Research Laboratory) ของสหรัฐอเมริกา Paul Syverson ที่เป็นนักคณิตศาสตร์ และ Michael G. Reed และ David Goldschlag ทั้งคู่เป็นนักวิทยาศาสตร์คอมพิวเตอร์ โดยมีเป้าหมายเพื่อรักษาความลับของการส่งข่าวกรองของอเมริกาผ่านระบบออนไลน์ ด้วยการกำหนดเส้นทางแบบหัวหอม (Onion Routing) ที่มีการเข้ารหัสในชั้น Application Layer ของโปรโตคอลสื่อสาร

ค.ศ. 2002 (พ.ศ. 2545)

Tor เวอร์ชัน Alpha ถูกเปิดตัวในวันที่ 20 กันยายน ค.ศ. 2002 (พ.ศ. 2565) จากฝีมือการพัฒนาของสามนักวิทยาศาสตร์คอมพิวเตอร์ Paul Syverson, Roger Dingledine และ Nick Mathewson โดยพวกเขาเรียกมันว่า โครงการ "The Onion Routing" แต่ภายหลังก็เปลี่ยนไปเรียกแบบสั้น ๆ ว่า "Tor" และมีการเปิดให้ใช้งานแบบสาธารณะได้ในปีถัดมา

ค.ศ. 2004 (พ.ศ. 2547)

ในปี ค.ศ. 2004 (พ.ศ. 2547) ทาง Naval Research Laboratory ได้เผยแพร่โค้ดของ Tor ภายใต้ใบอนุญาตฟรี (Free License) และมูลนิธิ Electronic Frontier (EFF) ได้สนับสนุนด้านการเงินให้กับ Roger Dingledine และ Nick Mathewson เพื่อให้พวกเขาสามารถพัฒนาโครงการนี้ต่อไปได้

ค.ศ. 2006 (พ.ศ. 2549)

ถัดมาในปี ค.ศ. 2006 (พ.ศ. 2549) Roger Dingledine และ Nick Mathewson ได้ร่วมมือกับบุคคลอื่นอีก 5 คน ก่อตั้ง The Tor Project องค์กรไม่แสวงหาผลกำไร ขึ้นที่เมืองแมสซาชูเซตส์ เพื่อคอยดูแล และพัฒนา Tor ซึ่งในระยะแรกมีทางมูลนิธิ Electronic Frontier (EFF) คอยให้สนับสนุนด้านการเงิน แต่ต่อมาสำนักประชาธิปไตย สิทธิมนุษยชน และแรงงานของสหรัฐอเมริกา, สำนักวิทยุระหว่างประเทศ, Internews, Human Rights Watch, มหาวิทยาลัยเคมบริดจ์, Google และมูลนิธิ Stichting NLnet จากประเทศเนเธอร์แลนด์ ก็เข้าร่วมสนับสนุนทางการเงินด้วย

ตลอดช่วงเวลาการดำเนินงานของ Tor มีการค้นพบช่องโหว่ต่างๆ ในบางครั้ง และบางครั้งมันก็ถูกใช้ประโยชน์ การหาช่องโจมตี Tor กลายเป็นหัวข้อวิจัยทางวิชาการที่มีการค้นคว้าอย่างต่อเนื่อง และได้รับการตอบรับจาก The Tor Project เองด้วย

ใครใช้ Tor และเพราะอะไร ? (Who uses Tor and Why ?)

แม้ว่า Tor จะขึ้นชื่อด้านการใช้งานที่ผิดกฎหมาย เพราะเป็นช่องทางที่อาชญากรไซเบอร์นิยมใช้งาน แต่ Tor เป็นเครื่องมือที่ถูกกฏหมาย ผู้ใช้อินเทอร์เน็ตหลายกลุ่มก็มีเหตุผลที่ถูกต้อง ในการเข้าถึงอินเทอร์เน็ตผ่าน Tor ได้เช่นกัน

หน่วยงานรัฐบาล

Tor สามารถช่วยปกป้อง และแบ่งปันข้อมูลสำคัญ ของรัฐบาลได้อย่างปลอดภัย

องค์กรแสวงหาผลกำไร

หลายบริษัทเลือกใช้ Tor เพื่อประโยชน์ด้านความเป็นส่วนตัว และความปลอดภัยของข้อมูลที่เพิ่มขึ้น

องค์กรผิดกฎหมาย

อาชญากรมักใช้ Tor เพื่อปกปิดกิจกรรมออนไลน์ของพวกเขา

บุคคลทั่วไป

ผู้ที่ต้องการความเป็นส่วนตัวออนไลน์ และความปลอดภัยทางไซเบอร์ที่ดีขึ้น สามารถใช้ประโยชน์จากเบราว์เซอร์ Tor บางอาชีพที่มีความอ่อนไหว เช่น นักข่าว, นักเคลื่อนไหว และผู้คนที่เผชิญกับการถูกเซ็นเซอร์ ก็อาจเลือกที่จะสื่อสารออนไลน์ผ่าน Tor เช่นกัน

ข้อดี และข้อเสีย ของการใช้ Tor (Pros and Cons of using Tor)

ข้อดี

- Tor Browser ฟรี และเป็นโอเพ่นซอร์ส

- หมายเลขที่อยู่ไอพี (IP Address) และประวัติการท่องเว็บได้รับการปกปิด

- เครือข่ายมีความปลอดภัยสูง

- เข้าถึงหน้าเว็บไซต์ที่ไม่ได้ถูกจัดทำดัชนีได้ง่าย

ข้อสังเกต

- การส่งข้อมูลผ่าน Tor มีการเชื่อมต่อที่ช้ามาก

- มักมีปัญหาในการดาวน์โหลดไฟล์ขนาดใหญ่

- บางประเทศมีการปิดกั้นเครือข่าย Tor

- บางประเทศกำหนดให้ Tor ผิดกฏหมาย

- บางเว็บไซต์ไม่รองรับ Tor

ที่มา : www.pcworld.com , www.investopedia.com , en.wikipedia.org , www.kaspersky.com , www.avast.com , resources.prodaft.com , itp.nyu.edu

คำสำคัญ »

คำสำคัญ »

|

|

แอดมินสายเปื่อย ชอบลองอะไรใหม่ไปเรื่อยๆ รักแมว และเสียงเพลงเป็นพิเศษ |

ทิปส์ไอทีที่เกี่ยวข้อง

ซอฟต์แวร์

ซอฟต์แวร์ แอปพลิเคชันบนมือถือ

แอปพลิเคชันบนมือถือ เช็คความเร็วเน็ต (Speedtest)

เช็คความเร็วเน็ต (Speedtest) เช็คไอพี (Check IP)

เช็คไอพี (Check IP) เช็คเลขพัสดุ

เช็คเลขพัสดุ สุ่มออนไลน์

สุ่มออนไลน์