Spoofing คืออะไร ? การโจมตีแบบ Spoofing มีกี่ประเภท เราจะสามารถป้องกันได้อย่างไร ?

Talil

Talilการโจมตีแบบ Spoofing คืออะไร ? มีกี่ประเภท จะป้องกันได้อย่างไร ?

Spoofing หรือคำศัพท์ทางเทคนิคคอมพิวเตอร์ที่แปลว่า "การหลอกลวง" ซึ่งหลายคนอาจเคยได้ยินคำนี้มาบ้างเวลาท่อง อินเทอร์เน็ต (Internet) หรืออ่าน ข่าวสารด้านความปลอดภัยทางไซเบอร์ (Cyber Security News) ไม่ก็อาจจะเคยเผชิญกับมันด้วยตัวเองมาแล้ว

- Checksum คืออะไร ? เครื่องมือตรวจสอบความถูกต้อง และครบถ้วนของข้อมูล

- Stateful Firewall กับ Stateless Firewall แตกต่างกันอย่างไร ?

- MD5 Algorithm คืออะไร ? การเข้ารหัสแบบนี้ มีความปลอดภัยหรือไม่ ? และข้อดี-ข้อเสีย

- PGP Encryption คืออะไร ? มารู้จัก การเข้ารหัสความเป็นส่วนตัวอย่างดี กัน

- Windows Security กับ Microsoft Defender คืออะไร ? และ แตกต่างกันอย่างไร ?

ความอันตรายของ Spoofing นั้นอาศัยช่องโหว่จากความไว้เนื้อเชื่อใจ และ ช่องโหว่ของระบบต่าง ๆ ทำให้เกิดเป็นการโจมตีที่สามารถปลอมแปลงระบบและเข้าถึงเป้าหมายได้อย่างแยบยล ซึ่งการ Spoofing นั้นยังสามารถแบ่งรูปแบบได้หลายประเภท ยกตัวอย่างเช่น การสวมรอยอีเมล (Email Spoofing) การปลอมแปลงเว็บไซต์ (Website Spoofing) ปลอมที่อยู่ไอพีแอดเดรส (IP Spoofing) และปลอมชื่อโดเมนบน DNS Server (DNS Spoofing) เป็นต้น

เพื่อให้คุณสามารถเข้าใจเกี่ยวกับการโจมตีรูปแบบ Spoofing มากขึ้น บทความนี้เราจะมาทำความรู้จักไปด้วยกัน พร้อมอธิบายเกี่ยวกับประเภทต่าง ๆ ของ Spoofing นั้นมีลักษณะอย่างไร และจะป้องกันได้อย่างไร ?

Spoofing คืออะไร ?

(What is Spoofing ?)

ภาพจาก : https://www.cisco.com/c/en/us/products/security/email-security/what-is-spoofing.html

การหลอกลวงบนโลกออนไลน์ (Spoofing) คือรูปแบบการโจมตีทางไซเบอร์ประเภทหนึ่ง ที่ผู้โจมตี จะพยายามแอบอ้าง หรือ ปลอมแปลงบางสิ่งบางอย่างในระบบคอมพิวเตอร์ เพื่อต้องการเข้าถึงระบบที่พวกเขาต้องการ

จุดประสงค์ของการโจมตีแบบ Spoofing แทบไม่ต่างกับการโจมตีทางไซเบอร์ทั่วไป พวกเขาต้องการขโมยข้อมูล ทรัพย์สิน หรือ ต้องการสร้างความเสียหายให้คุณ โดยเฉพาะในกรณีที่เป็นองค์กรถ้าถูกการโจมตีแบบนี้เล่นงานเข้า อาจมีผลกระทบมากมายตามมา

ตัวอย่างที่คุณอาจได้พบเจอมากที่สุด ก็คือ การสวมรอยทางอีเมล ซึ่งอาจกล่าวได้ว่าเหมือนกับ การฟิชชิ่ง (Phishing) ดี ๆ นี่เอง ยกตัวอย่างเช่น คุณจะได้รับอีเมลที่สวมรอยเป็นองค์กรต่าง ๆ อาจจะเป็นธนาคาร หรือ บริการทางอินเทอร์เน็ตที่คุณใช้งานอยู่ ส่วนเนื้อหาในอีเมลก็จะประมาณว่าให้คุณทำการเปลี่ยนรหัสผ่านเข้าใช้งาน ระบบบัญชีธนาคารออนไลน์ หรือ กรอกข้อมูลบางอย่างให้ พร้อมให้ลิงก์มา ซึ่งแน่นอนว่ามันก็คือการดักเอาข้อมูลคุณไปนั่นเอง

นอกจากเรื่องของการสวมรอยทางอีเมลแล้วต่อไปเราจะไปทำความรู้จักกับประเภทของการ Spoofing ต่าง ๆ อย่างละเอียดกัน

4 รูปแบบหลักของการโจมตีด้วย Spoofing พร้อมวิธีป้องกัน

(4 Types of Spoofing Attack and how to defend them)

มารู้จักกับการโจมตีแบบ Spoofing ประเภทต่าง ๆ กัน ว่ามีอะไรบ้าง และแต่ละประเภทถ้าเราเจอเราจะป้องกันได้ไหมอย่างไร ?

1. การสวมรอยทางอีเมล (Email Spoofing)

ภาพจาก : https://www.makeuseof.com/types-spoofing-attacks/

เราเกริ่นเรื่องของการสวมรอยทางอีเมลไปแล้ว ดังนั้นหัวข้อนี้จะเป็นการขยายความในส่วนของรายละเอียดแล้วกัน

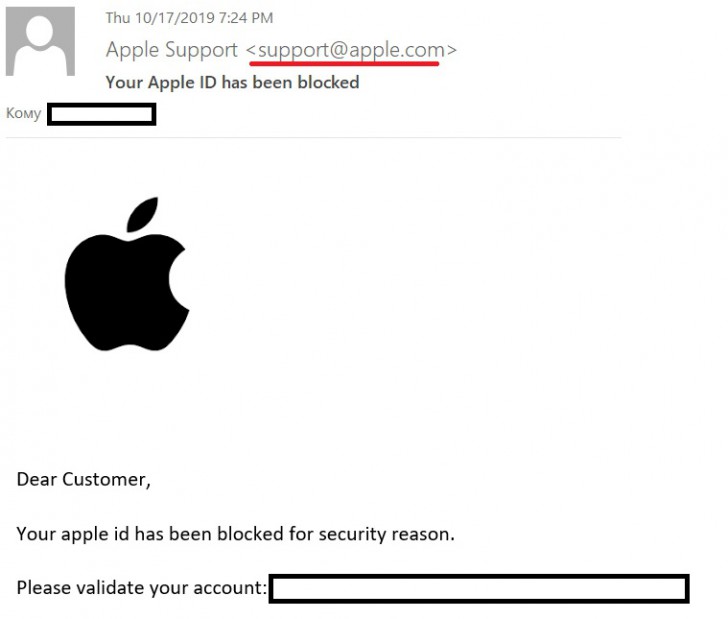

อย่างที่กล่าวไว้ การสวมรอยทางอีเมลมันคือส่วนหนึ่งของประเภทการโจมตีแบบฟิชชิ่งทางอีเมล โดยอีเมลที่ถูกสวมรอยนั้นส่วนมากจะดูมีความน่าเชื่อถือจนคุณแทบแยกไม่ออก ไม่ว่าจะเป็นตัว การแสดงชื่อโปรไฟล์ ชื่ออีเมลเซิร์ฟเวอร์ รวมถึงลักษณะของฟอร์แมตเนื้อหาที่ปลอมเหมือนจนคุณไม่ทันสังเกตและเผลอไว้วางใจ จนตกเป็นเหยื่อตามคำล่อลวงของ แฮกเกอร์ (Hacker) ตัวอย่างเช่นในอีเมลปลอมที่แสดงตัวว่ามาจาก Apple อันนี้

ภาพจาก : https://securelist.com/email-spoofing-types/102703/

อย่างไรก็ตาม กรณีเหล่านี้คุณสามารถป้องกันได้ ด้วยการตรวจสอบที่อยู่อีเมลให้ละเอียดทุกครั้ง โดยเฉพาะถ้าเป็นเนื้อหาที่เกี่ยวข้องกับ การให้ข้อมูลทางบัญชีแพลตฟอร์ม ข้อมูลส่วนตัว หรือข้อมูลทางการเงิน นอกจากนี้ยังสามารถดูที่ลักษณะของตัวอักษรและคำไวยากรณ์ได้เบื้องต้น เนื่องจากอีเมลสวมรอยส่วนใหญ่ มักจะไม่ได้ผ่านการตรวจคำสะกดอย่างละเอียด ถ้าคุณเจอคำผิดอยู่บ่อย ๆ ก็เป็นไปได้ที่นั่นจะเป็นการสวมรอย

สำหรับการป้องกันแต่เนิ่น ๆ ทางที่ดีคุณไม่ควร เปิดเผยอีเมลของคุณบน โซเชียลมีเดีย (Social Media) โดยไม่จำเป็น ถ้าใช้ทำงานก็ควรแยกต่างหากกับอีเมลส่วนตัว เพื่อป้องกันไม่ให้ตกเป็นเป้าหมายของแฮกเกอร์ได้โดยง่าย

2. การปลอมแปลงเว็บไซต์ (Website Spoofing)

ภาพจาก : https://www.makeuseof.com/types-spoofing-attacks/

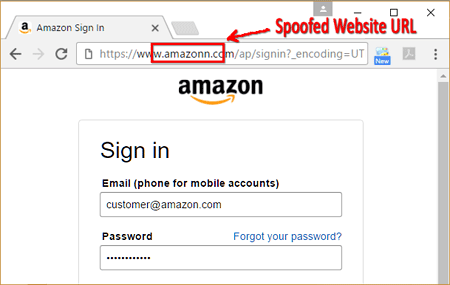

Website Spoofing หมายถึงการปลอมแปลงเว็บไซต์ ไม่ว่าจะเป็นดีไซน์ ส่วนต่อประสานกับผู้ใช้งาน (User Interface) หรือชื่อ URL (Uniform Resource Locator) ก็พยายามลอกเลียนให้เหมือนต้นฉบับ เพื่อเอามาหลอกล่อเหยื่อให้ยอมเปิดเผยข้อมูล หรือ ดาวน์โหลดติดตั้ง มัลแวร์ (Malware) ลงในอุปกรณ์ (Devices) ในกรณีที่เรามักจะพบเห็นบ่อย ๆ ก็คือการปลอมหน้าเว็บไซต์ของหน่วยงานราชการเพื่อหลอกเอาข้อมูลจากเหยื่อ หรือไม่ก็แพลตฟอร์มโซเชียลมีเดียต่าง ๆ เพื่อหลอกเอารหัสล็อกอินไปใช้

ยกตัวอย่างในรูปภาพด้านล่างนี้ แทนที่จะเป็น "เว็บไซต์ www.amazon.com" ก็กลายเป็น "เว็บไซต์ www.amazonn.com" โดยมี "n" เพิ่มมาหนึ่งตัว แบบนี้เป็นต้น

ภาพจาก : https://www.webopedia.com/definitions/website-spoofing/

รูปแบบการโจมตีนี้ มักจะเริ่มจากการใช้ Phishing บนอีเมล หรือข้อความ SMS เพื่อล่อเหยื่อให้เข้าลิงก์เว็บไซต์ที่ทำขึ้นมาปลอม ๆ สมมติ ถ้าเป็น Facebook คุณอาจจะได้รับเป็นลิงก์วิดีโอและพอคลิกเข้าไปก็จะถูกบังคับให้ล็อกอินใหม่ทั้ง ๆ ที่คุณก็มีการออนไลน์อยู่บนเครื่องไว้แล้ว ซึ่งแน่นอนว่านั่นเป็นของปลอม และแฮกเกอร์จะดักรหัสผ่านจากคุณเมื่อคุณกรอกข้อมูลล็อกอินลงไป

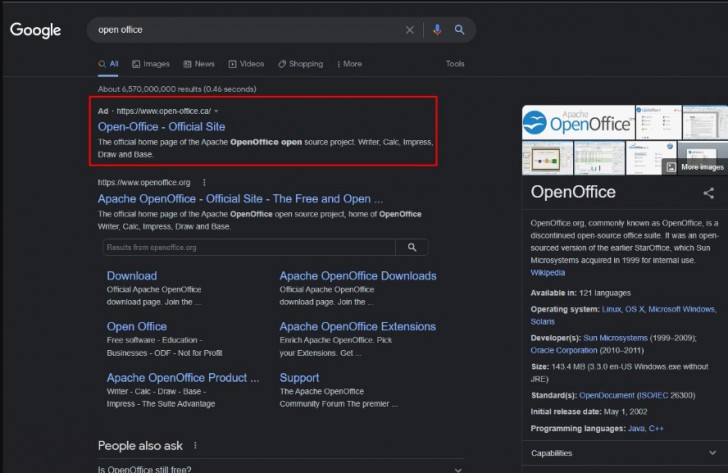

แน่นอนว่า การทำฟิชชิ่งเพื่อหลอกให้เข้าถึงเว็บไซต์ปลอม เป็นเรื่องที่หลายคนก็ทราบกันดีอยู่แล้ว แต่นอกจากนี้ ยังมีการโจมตีด้วย Website Spoofing อีกประเภทที่อันตรายไม่แพ้กัน นั่นคือแฮกเกอร์จะมีการใช้ประโยชน์จาก Google Ads และโจมตีเหยื่อแบบไม่เลือกหน้า พวกเขาจะสร้างเว็บไซต์ปลอมขึ้นมาและยิงโฆษณาให้ติดการค้นหาของ Google ซึ่งเคยเกิดขึ้นมาแล้วกับหน้าเว็บของ โปรแกรมออฟฟิศ OpenOffice เป็นต้น

ซึ่งพอเหยื่อพยายามค้นหาเว็บไซต์ดังกล่าวบน Google ก็จะเจอกับเว็บปลอมขึ้นมาติดการค้นหาควบคู่กับของจริง เหยื่อที่ไม่ได้ตรวจสอบให้ดี ก็หลงไปอยู่ในเว็บไซต์ปลอมและเผลอดาวน์โหลดมัลแวร์มาแทนที่จะเป็นโปรแกรม OpenOffice

ภาพจาก : https://www.bleepingcomputer.com/news/security/mars-stealer-malware-pushed-via-openoffice-ads-on-google/

หากเจอในกรณีแบบนั้น วิธีสังเกตง่าย ๆ ให้เมินลิงก์ที่มี "คำว่า Ad" นำหน้าชื่อ เพราะลิงก์ปลอมมักเกิดจากการยิงโฆษณา ไม่ใช่เว็บไซต์ที่มีการใช้งานอยู่จริง ไม่มี Traffic ที่ทำให้ติดอันดับการค้นหาแต่ที่แสดงขึ้นมาได้ก็เพราะโฆษณานั่นเอง

3. การปลอมแปลงไอพี (IP Spoofing)

ภาพจาก : https://www.makeuseof.com/types-spoofing-attacks/

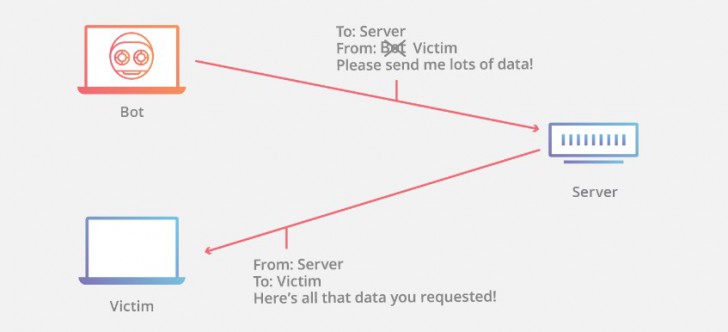

คำว่า "IP" นั้นมาจากคำว่า หมายเลขที่อยู่ไอพี (IP Address) หรือชุดหมายเลขที่ไม่ซ้ำกันและใช้ระบุแทนตัวตนของคุณบนโลกอินเทอร์เน็ต ซึ่งปกติแล้วการรับส่งข้อมูลบนโลกอินเทอร์เน็ต จะใช้หน่วยข้อมูลที่เรียกว่าแพ็กเกจ ประกอบด้วยข้อมูล (Data) รวมถึงที่อยู่ IP ผู้ส่ง (Source Address) และ IP ผู้รับ (Destination Address)

โดยการปลอมแปลงไอพี (IP Spoofing) ก็คือการปลอมหมายเลข IP ผู้ส่งเพื่อปิดบังตัวตน หรือปลอมว่ามาจากเครื่องอื่น และมันเป็นเทคนิคที่แฮกเกอร์มักจะใช้ควบคู่กับ การโจมตีแบบ DDoS Attack หรือการโจมตีทางไซเบอร์ที่มีลักษณะคือ การส่งข้อมูลไปยังเครือข่ายหนึ่งพร้อม ๆ กันเพื่อทำให้ปริมาณการเข้าชมเว็บไซต์ (Traffic) นั้นมากเกินกว่าที่เซิฟเวอร์ของเครือข่ายเหล่านั้นจะรองรับได้ เป็นผลทำให้เกิดการล่ม หรือการตอบสนองที่ช้า

ภาพจาก : https://www.cloudflare.com/learning/ddos/glossary/ip-spoofing/

ด้วยการใช้ IP Spoofing นอกจากจะทำให้การป้องกัน DDoS เป็นเรื่องยากแล้ว เพราะที่อยู่ IP ต้นทางจะถูกสุ่มและส่งมาอย่างต่อเนื่องจนตามบล็อกไม่ไหว มันยังทำให้การติดตามตัวและบังคับใช้กฎหมายต่อผู้กระทำผิดก็ยังไม่สามารถทำได้ง่าย ๆ อีกด้วย

นอกจากนี้คุณอาจเคยได้ยินเรื่องการใช้ IP Spoofing เพื่อรบกวนการใช้งานของผู้ใช้งานทั่วไป (User) อยู่บ้าง ยกตัวอย่างเช่น การปลอม IP เป็นอุปกรณ์ในบ้านคุณและเข้ามายึดสิทธิ์การใช้งาน Wi-Fi แทนอุปกรณ์นั้น ทำให้คุณไม่สามารถเชื่อมต่ออินเทอร์เน็ตได้ เป็นต้น

สำหรับการป้องกัน IP Spoofing ถ้าเป็นกรณีของการป้องกันไม่ให้ถูกปลอมแปลงไปใช้ได้ แน่นอนว่าคุณไม่ควรเปิดเผย IP Address บนอุปกรณ์ของคุณให้ใครทราบหรือพยายามซ่อนตัวตนบนโลกออนไลน์ ด้วยการใช้ เครือข่ายส่วนตัวเสมือน (Virtual Private Network - VPN) ก่อนเข้าสู่เว็บไซต์ต่าง ๆ เป็นต้น โดยเฉพาะเว็บไซต์ที่ไม่ค่อยน่าไว้ใจ

4. การปลอมเซิร์ฟเวอร์ DNS (DNS Spoofing)

ภาพจาก : https://www.makeuseof.com/types-spoofing-attacks/

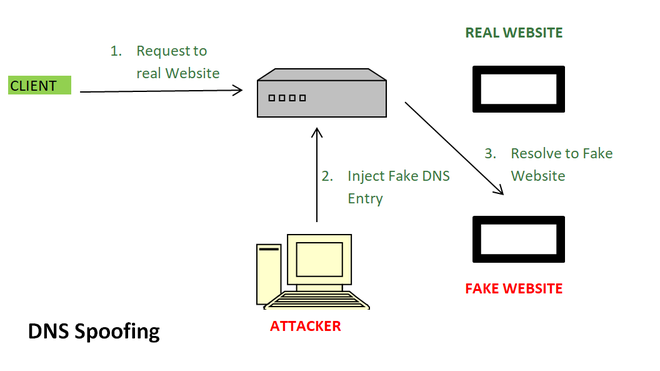

ถ้าคุณจะเข้า เว็บไซต์ Thaiware คุณจะพิมพ์ "Thaiware.com" บนแถบ URL เพื่อให้โปรแกรม เว็บเบราว์เซอร์ (ฺWeb Browser) แสดงหน้าเว็บขึ้นมาใช่หรือไม่ นี่คือสิ่งที่เรียกว่า ชื่อโดเมน (Domain Name) ที่ระบบจะใช้แทน IP Address ในการเชื่อมต่อไปยังเว็บไซต์ต่าง ๆ

ลองนึกภาพตามดู ท่ามกลางเว็บไซต์ที่มีมากกว่า 10,000 เว็บไซต์ในโลกออนไลน์ หากคุณต้องการเข้าเว็บไซต์ Thaiware แต่ต้องมานั่งใส่เลข IP Address กว่า 10 หลักอย่าง 203.146.253.31 นั่นจะเหมือนกับฝันร้ายเลยแหล่ะ เพราะคงไม่มีใครมานั่งจำตัวเลขทั้งหมดนั่นได้ นี่ก็คือเหตุผลที่จำเป็นต้องมีระบบ DNS หรือ Domain Name System ที่ช่วยจดจำชื่อโดเมนและแปลงเป็นเลข IP Address ให้คุณเชื่อมต่อเว็บไซต์ต่าง ๆ

การปลอมแปลงเซิร์ฟเวอร์ชื่อโดเมน (DNS Spoofing) หรือเรียกอีกอย่างว่า "DNS Cache Poisoning" เป็นรูปแบบของการโจมตีที่จะเปลี่ยนเส้นทางชื่อโดเมนที่ถูกต้องไปยัง IP Address ของเครือข่ายอันตราย หรือ เว็บไซต์ปลอมแปลง และเว็บไซต์มัลแวร์ เป็นต้น

ยกตัวอย่างเช่น ปกติแล้ว IP Address ของไทยแวร์ คือ 203.146.253.31 ถ้าแฮกเกอร์ต้องการทำ DNS Spoofing พวกเขาจะกำหนดชื่อ Thaiware.com ใน DNS Server ให้ไปยัง IP Address ของเว็บไซต์อันตราย เช่น 209.105.101.52 (ตัวอย่าง)

และเมื่อคุณใส่ชื่อโดเมน Thaiware.com บนเบราว์เซอร์ ขณะที่โดนโจมตีไปแล้ว จะส่งผลให้แทนที่คุณจะเปิดหน้าเว็บของ Thaiware บนเบราว์เซอร์ ระบบก็จะพาไปยังเว็บไซต์อื่น ซึ่งอาจเป็นเว็บไซต์ที่ถูกสร้างใหม่และปลอมขึ้นมาให้เหมือนกับ Thaiware.com หรือไม่ก็เป็นเว็บไซต์อันตรายที่พยายามหลอกให้คุณติดตั้งมัลแวร์ทันที

การปลอมแปลง DNS มีหลายวิธี ยกตัวอย่างเช่น

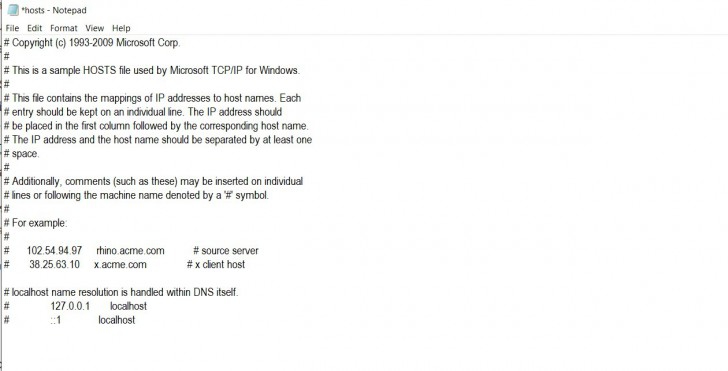

- การแก้ไข "ไฟล์ Hosts" เพื่อเปลี่ยนเส้นทางที่ตัวเครื่องผู้ใช้

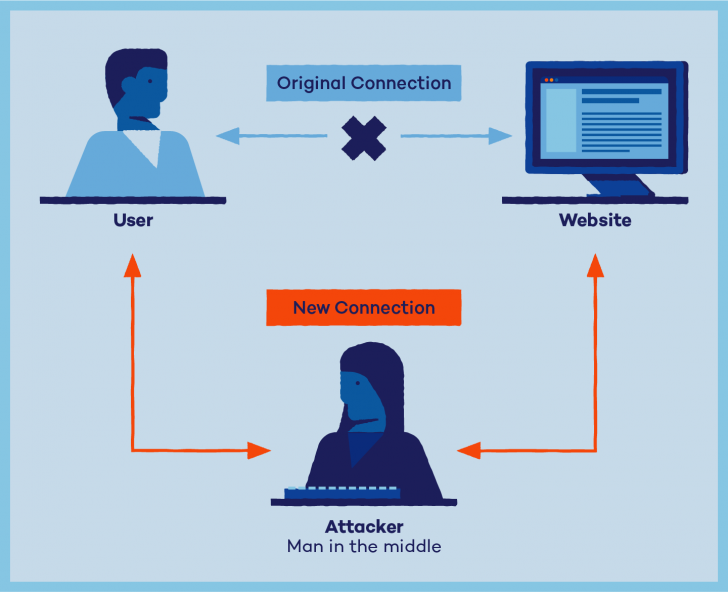

- การใช้เทคนิค Man in the Middle (MITM) หรือสกัดกั้นการสื่อสารระหว่างผู้ใช้และเซิร์ฟเวอร์ DNS เพื่อกำหนดเส้นทางไปยัง IP ที่ต้องการ

ภาพจาก : https://www.pandasecurity.com/en/mediacenter/security/man-in-the-middle-attack/

- สุดท้ายก็คือการโจมตีที่เซิร์ฟเวอร์ DNS โดยตรงและกำหนด IP ปลอมให้ผู้ใช้ เป็นต้น กลยุทธ์ต่าง ๆ เหล่านี้ขึ้นอยู่กับวิธีที่แฮกเกอร์จะเลือกใช้

ถ้าต้องการป้องกันการโจมตีด้วย DNS Spoofing หากการปลอมแปลงนั้นพาคุณไปเว็บไซต์ที่เหมือนกับต้นแบบ คุณอาจพยายามมองหา ใบรับรอง SSL ที่ถูกต้องเพื่อยืนยันว่านั่นเป็นเว็บไซต์จริง โดยจะมีเครื่องหมายเป็นรูปแม่กุญแจอยู่ที่แถบ URL

แต่ถ้าเป็นอีกรูปแบบหนึ่งคือพาคุณไปดาวน์โหลดมัลแวร์จากเว็บอันตราย สิ่งนี้ก็ป้องกันได้ด้วยการใช้ โปรแกรมแอนตี้ไวรัส (Antivirus Software) ทั่วไป นอกจากนี้คุณอาจสามารถใช้ระบบ VPN เพื่อเป็นการป้องกันอีกชั้นได้

หลายคนอาจเคยเผชิญกับการโจมตีรูปแบบ Spoofing จาก 1 ใน 4 ประเภทนี้มาแล้ว ไม่ว่าอย่างไรก็ตาม ถ้าคุณยังปฏิบัติตามการใช้งานพื้นฐานและระมัดระวังตัวระหว่างเข้าใช้งานอินเทอร์เน็ต คุณก็ไม่ตกเป็นเหยื่อของการ Spoofing ได้โดยง่าย

อันที่จริงยังมีรูปแบบของการ Spoofing อื่น ๆ อีกที่เราไม่ได้กล่าวถึงในนี้ ไม่ว่าจะเป็นเรื่องของ การใช้โปรแกรมปลอมเบอร์โทร (Caller ID Spoofing) จากพวก Scammers, การปลอมตำแหน่ง GPS ที่เคยมีผู้นำมาใช้เพื่อเล่นเกม Pokemon GO เป็นต้น สามารถลองศึกษาเพิ่มเติมได้ถ้าคุณสนใจ

ที่มา : www.makeuseof.com , www.webopedia.com , www.bleepingcomputer.com , www.malwarebytes.com , www.imperva.com

คำสำคัญ »

คำสำคัญ »

|

|

งานเขียนคืออาหาร ปลายปากกา ก็คือปลายตะหลิว |

ทิปส์ไอทีที่เกี่ยวข้อง

แสดงความคิดเห็น

ซอฟต์แวร์

ซอฟต์แวร์ แอปพลิเคชันบนมือถือ

แอปพลิเคชันบนมือถือ เช็คความเร็วเน็ต (Speedtest)

เช็คความเร็วเน็ต (Speedtest) เช็คไอพี (Check IP)

เช็คไอพี (Check IP) เช็คเลขพัสดุ

เช็คเลขพัสดุ สุ่มออนไลน์

สุ่มออนไลน์