VPN คืออะไร ? การมุด VPN ทำงานยังไง และ ทำอะไรได้บ้าง ?

moonlightkz

moonlightkzVPN คืออะไร ? VPN ทำงานยังไง และ ทำอะไรได้บ้าง ?

คำว่า "เครือข่ายส่วนตัวเสมือน" หรือภาษาอังกฤษเรียกว่า "Virtual Private Network - VPN" เป็นคำที่หลาย ๆ คนน่าจะเคยได้ยินกันมาบ้าง หลายคนอาจจะใช้งาน VPN อยู่แล้วด้วยซ้ำไป ในบทความนี้จะมาเจาะลึกเรื่องราวของ VPN กันสักหน่อย โดยจะเริ่มตั้งแต่ว่า VPN คือ อะไร ? ทำงานอย่างไร ? แล้วเราสามารถใช้ประโยชน์อะไรจาก VPN ได้บ้าง

- PGP Encryption คืออะไร ? มารู้จัก การเข้ารหัสความเป็นส่วนตัวอย่างดี กัน

- Torrent คืออะไร ? รู้ จักทอร์เรนต์ เทคโนโลยีแบ่งปันไฟล์ระดับโลก

- ใช้ VPN แล้วเน็ตช้า ทำยังไงดี ? มาดู 7 วิธีการแก้ไขกัน

- Network Virtualization คืออะไร ? มาทำความรู้จัก "การจำลองเครือข่าย" กัน !

- 9 สิ่งที่ควรทำเพื่อความปลอดภัยทางไซเบอร์ ในปี ค.ศ. 2023 (พ.ศ. 2566)

เครือข่ายส่วนตัวเสมือน คืออะไร ? (What is VPN ?)

VPN ย่อมาจากคำว่า "Virtual Private Network" ภาษาไทยแปลว่า "เครือข่ายส่วนตัวเสมือน" มันเป็นเทคโนโลยีชนิดหนึ่งที่ช่วยเพิ่มความปลอดภัยระหว่างการออนไลน์ผ่านระบบอินเทอร์เน็ต และปกป้องข้อมูลส่วนตัวให้แก่ผู้ใช้

จุดเริ่มต้น ของ VPN เริ่มต้นมาจากความต้องการขององค์กร ที่ต้องการให้พนักงาน สามารถเข้าสู่ระบบภายในขององค์กรต่าง ๆ ได้จากระยะไกล แต่มีข้อมูลรับรอง (Credential) เหมือนกับผู้ที่เข้าระบบจากอุปกรณ์ภายใน ซึ่งมันแทบเป็นไปไม่ได้เลยที่จะทำแบบนั้น นอกจากจะยอมลงทุนลากสายจากระบบเครือข่ายภายในขององค์กร ไปยังจุดหมายปลายทางที่อาจจะห่างกันหลายร้อยกิโลเมตร

ด้วยเหตุนี้เอง ระบบ VPN Client จึงถูกพัฒนาขึ้นมาเพื่อแก้ไขปัญหานี้ มันสามารถใช้มันเข้าสู่ระบบจากระยะไกลผ่านอินเทอร์เน็ตได้เหมือนกับว่าคุณเชื่อมต่อจากอุปกรณ์ที่อยู่ภายในเครือข่าย นั่นเป็นเหตุผลว่าทำไมมันถึงถูกเรียกว่า เครือข่ายส่วนตัวเสมือน (Virtual Private Network) นั่นเอง

พื้นฐานการทำงานของอินเทอร์เน็ต คือ การแลกเปลี่ยนข้อมูลระหว่างอุปกรณ์ของคุณ กับบุคคลอื่น ๆ บนเว็บไซต์อย่างต่อเนื่อง ลองจินตนาการว่าคอมพิวเตอร์ของคุณมี "ท่อ (Tunnel)" ตัวหนึ่งที่ใช้รับส่งข้อมูลไปยังโลกอินเทอร์เน็ต แต่ท่อของคุณมันเปิดโล่ง มีช่องให้คนอยากรู้อยากเห็นเข้ามาแอบดูข้อมูลในท่อของคุณได้ง่าย ๆ แถมยังมีท่อบางอันถูกใครก็ไม่รู้ สั่งอุดไม่ให้คุณรับส่งข้อมูลได้อีกด้วย

VPN จึงถูกนำมาใช้สร้างท่อรับส่งข้อมูลที่มีความปลอดภัย ด้วยการเข้ารหัสข้อมูลผ่านเซิร์ฟเวอร์ของ VPN แล้วค่อยส่งต่อข้อมูลออกไปยังปลายทาง ซึ่งการทำแบบนี้มีข้อดีหลายอย่าง ประการแรก คือ ช่วยปกปิดตัวตนของคุณได้ ประการที่สอง คือ ปกป้องข้อมูลของคุณ ที่มีความเข้มงวดสูงถึงนิยมบังคับใช้ VPN ในการเข้าสู่ระบบขององค์กร และประการสุดท้าย คือ อนุญาตให้คุณมีอิสระในการใช้งานอินเทอร์เน็ตมากขึ้น เช่น เว็บไซต์ไหนไม่สามารถเข้าได้จากประเทศไทย คุณก็ใช้ "VPN มุดท่อ" ไปโผล่ที่ประเทศอื่นแทน เท่านี้ก็จะสามารถเข้าชมเว็บไซต์ที่ถูกห้ามเข้าได้แล้ว

เครือข่ายส่วนตัวเสมือน ทำงานอย่างไร ? (How does VPN work ?)

VPN (Virtual Private Network) หรือแปลเป็นไทยได้ว่า "เครือข่ายส่วนตัวเสมือน" หลักการทำงานก็เหมือนกับชื่อของมันนั่นแหละ โดยมันจะจำลองชุดท่อส่งข้อมูลขึ้นมาเพื่อกำหนดเส้นทางของอินเทอร์เน็ต เพื่อเข้ารหัสข้อมูลที่ถูกรับส่งระหว่างอุปกรณ์ที่เป็น Client ของคุณ กับระบบอินเทอร์เน็ตที่คุณใช้งานอยู่ แล้วอย่าลืมว่าอินเทอร์เน็ตโปรโตคอลหลายตัวก็มีระบบเข้ารหัสอยู่แล้วในตัวด้วยเช่นกัน เช่น HTTPS, SSH, NNTPS และ LDAPS หมายความว่า หากคุณใช้ VPN เชื่อมต่อผ่านโปรโตคอลเหล่านี้ด้วยล่ะก็ ข้อมูลของคุณจะถูกเข้ารหัสอย่างน้อยถึงสองครั้ง !

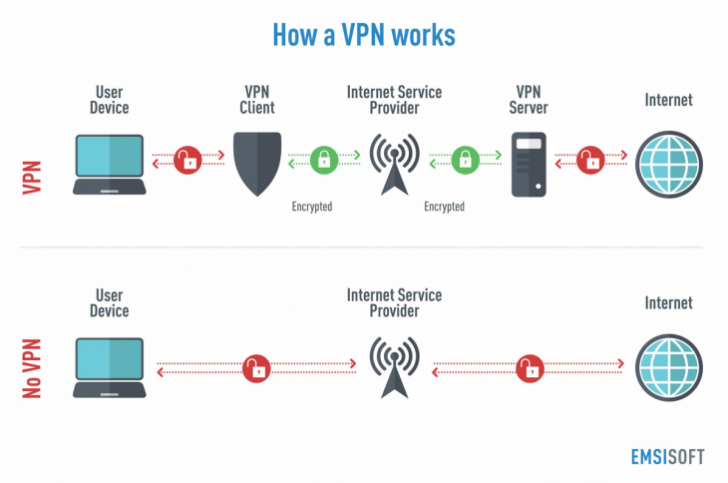

หลักการทำงานของ VPN คือ ข้อมูลจะถูกส่งออกจากอุปกรณ์ของคุณผ่าน VPN Client เพื่อเข้ารหัส จากนั้นข้อมูลก็จะเดินทางผ่านอินเทอร์เน็ตไปยัง VPN Server เพื่อถอดรหัสก่อนจะส่งข้อมูลไปยังปลายทางที่คุณต้องการ ซึ่งปลายทางอาจจะเป็นเว็บเซิร์ฟเวอร์, อีเมลเซิร์ฟเวอร์ หรือระบบอินทราเน็ตขององค์กร ที่คุณทำงานอยู่ก็ได้ ส่วนข้อมูลที่ถูกส่งกลับจากปลายทางกลับมายังอุปกรณ์ของคุณก็จะใช้วิธีการเดียวกัน

ขั้นตอนการทำงานของ VPN

จริง ๆ ก็เป็นอะไรที่เรียบง่าย ไม่มีอะไรซับซ้อน โดยหลังจากที่เราสมัครใช้บริการ VPN เป็นที่เรียบร้อยแล้ว เราก็จะต้องดาวน์โหลดซอฟต์แวร์ VPN หรือแอปพลิเคชัน VPN ของผู้ให้บริการมาติดตั้ง จากนั้น คุณก็เลือกเซิร์ฟเวอร์ของ VPN ที่ต้องการเชื่อมต่อ เมื่อเชื่อมต่อได้แล้ว สิ่งที่จะตามมา จะเป็นดังต่อไปนี้

- ซอฟต์แวร์ VPN หรือแอปพลิเคชัน VPN บนอุปกรณ์ของคุณจะเข้ารหัสข้อมูล และส่งไปยังเซิร์ฟเวอร์ VPN ผ่านช่องทางเชื่อมต่อที่มีระบบรักษาความปลอดภัย แม้ข้อมูลจะถูกส่งผ่านผู้ให้บริการอินเทอร์เน็ต (Internet Service Provider - ISP) แต่ก็ไม่มีใครแอบดูได้ เพราะข้อมูลถูกเข้ารหัสเอาไว้แล้ว

- ข้อมูลของผู้ใช้ที่ถูกเข้ารหัส จะถูกถอดรหัสบนเซิร์ฟเวอร์ VPN

- เซิร์ฟเวอร์ VPN ส่งข้อมูลของคุณผ่านอินเทอร์เน็ตไปยังปลายทางที่คุณต้องการ

- ข้อมูลที่ปลายทางส่งกลับมาถูกเข้ารหัสอีกครั้งบนเซิร์ฟเวอร์ VPN ก่อนจะส่งให้ผู้ใช้งาน

- ซอฟต์แวร์ VPN หรือแอปพลิเคชัน VPN บนอุปกรณ์ของคุณจะถอดรหัสข้อมูล เพื่อให้สามารถใช้งานได้ตามปกติ

ภาพจาก : https://www.yellowstonecomputing.net/blog/vpns-your-personal-tunnel-to-privacy-part-2

คอมพิวเตอร์, สมาร์ทโฟน, แท็บเล็ต, เซิร์ฟเวอร์ หรืออุปกรณ์ IoT สามารถเป็นปลายทาง (Endpoint) ของการเชื่อมต่อ VPN ได้ เราเตอร์บางรุ่นก็มีระบบ VPN บิ้วอิน (Build-In) มาให้เลยด้วยซ้ำ

ด้านความเร็ว VPN นั้นมีรูปแบบการทำงานที่แตกต่างจาก เครือข่าย Proxy อย่าง เว็บเบราว์เซอร์ Tor ในขณะที่ใช้ VPN อยู่ คุณจะไม่รู้สึกว่าความเร็วในการเชื่อมต่ออินเทอร์เน็ตช้าลงจนผิดสังเกต (ใครเคยใช้ Tor น่าจะรู้ดีว่าการเชื่อมต่อช้าลงมากขนาดไหน) อย่างไรก็ตาม มันก็มีปัจจัยที่สามารถส่งผลกระทบต่อความเร็วได้เช่นกัน โดยเฉพาะจำนวน VPN Client ที่ใช้งาน VPN Server อยู่ หากมีการเชื่อมต่อพร้อมกันเป็นจำนวนมากในเวลาเดียวกันก็อาจจะส่งผลกระทบต่อความเร็วได้เช่นกัน

ประเภทการเชื่อมต่อของ เครือข่ายส่วนตัวเสมือน (Types of VPN Protocols)

VPN Protocols คือ ตัวกำหนดว่าจะใช้วิธีส่งข้อมูลผ่านการเชื่อมต่ออย่างไร โดยโปรโตคอลแต่ละชนิดก็จะคุณสมบัติแตกต่างกัน การเลือกใช้งานก็จะขึ้นอยู่กับความต้องการในแต่ละสถานการณ์ VPN Protocols บางตัวเน้นไปที่ความเร็ว ในขณะที่ VPN Protocols บางตัวเน้นไปที่การรักษาความปลอดภัยไว้ก่อน ช้าไม่เป็นไร

ในการทำงานมักจะมีอยู่ 2 รูปแบบ คือ

- ใช้ VPN Protocol สองตัวร่วมกัน ตัวหนึ่งสำหรับรับส่งข้อมูล และอีกตัวสำหรับรักษาความปลอดภัย

- ใช้ VPN Protocol เพียงตัวเดียว ในการรับส่งข้อมูล และรักษาความปลอดภัย

สำหรับประเภทของ VPN Protocols ที่ปัจจุบันนิยมใช้งานก็จะมีอยู่ 5 ประเภท ดังนี้

1. Point-to-Point Tunneling Protocol (PPTP)

โดยย่อ : ความเร็วสูง, รองรับเยอะ แต่ปัญหาด้านความปลอดภัยก็เยอะ

Point-to-Point Tunneling Protocol หรือเรียกโดยย่อว่า PPTP เป็นหนึ่งในโปรโตคอลที่เก่าแก่ที่สุด ที่ยังมีการใช้งานอยู่ พัฒนาขึ้นมาด้วยความร่วมมือระหว่างบริษัท Microsoft, Ascend Communications (ปัจจุบันเป็นส่วนหนึ่งของ Nokia), 3Com ฯลฯ เปิดตัวเป็นครั้งแรกตั้งแต่เดือนกรกฎาคม ปี ค.ศ. 1999 (พ.ศ. 2542) และถูกผนวกเข้าเป็นส่วนหนึ่งของระบบปฏิบัติการ Windows 95 เพื่อใช้ในการทำงานของระบบเชื่อมต่อแบบ Dial-up

แต่เมื่อเวลาผ่านไป เทคโนโลยีมีการพัฒนามากขึ้น การเข้ารหัสผ่าน PPTP ก็ถูกแครกอย่างรวดเร็ว ทำให้ระบบ PPTP มีข้อวิตกกังวลเกี่ยวกับปัญหาความปลอดภัย อย่างไรก็ตาม ด้วยความที่มันขาดคุณสมบัติด้านความปลอดภัยไปหลายอย่าง เมื่อเทียบกับโปรโตคอลรุ่นใหม่ตัวอื่น ๆ ก็ทำให้มันรับส่งข้อมูลได้ด้วยความเร็วสูงที่สุดแทน เหมาะสำหรับผู้ใช้งานที่ไม่ต้องการระบบเข้ารหัสที่มีความปลอดภัยสูง ปัจจุบัน แม้ PPTP ยังมีใช้งานอยู่บ้าง แต่ผู้ให้บริการ VPN ส่วนใหญ่ก็เปลี่ยนไปใช้งานโปรโตคอลตัวอื่นที่เร็ว และมีความปลอดภัยมากกว่าแทนกันหมดแล้ว

2. Layer 2 Tunnel Protocol (L2TP)

โดยย่อ : นิยมใช้งานอย่างแพร่หลาย, ความเร็วสูง, โดนปิดกั้นได้ง่าย เนื่องจากพึ่งพา UDP เพียงพอร์ตเดียวในการทำงาน

Layer 2 Tunnel Protocol หรือ L2TP/IPSec เป็นเทคโนโลยีที่ถูกพัฒนาขึ้นมาเพื่อใช้งานแทน PPTP อย่างไรก็ตาม โปรโตคอลชนิดนี้ไม่มีระบบเข้ารหัส หรือระบบรักษาความปลอดภัยในตัว เวลาใช้งานจึงนิยมนำมันไปจับคู่ทำงานร่วมกับ Internet Protocol Security (IPsec) เพื่อเพิ่มระบบรักษาความปลอดภัย จึงเรียกรวมกันว่า L2TP/IPsec ซึ่งเป็นระบบที่ได้รับการยอมรับว่ามีความปลอดภัยสูงมาก และยังไม่ค้นพบไม่มีช่องโหว่อันตรายที่เป็นที่รู้จัก

3. OpenVPN

โดยย่อ : เป็น โอเพ่นซอร์ส (Open Source), ระบบเข้ารหัสที่แข็งแกร่ง, ความเร็วต่ำ

OpenVPN เป็นโปรโตคอลที่พัฒนาขึ้นมาแบบ โอเพ่นซอร์ส (Open Source) จึงหมายความว่ามันอนุญาตให้นักพัฒนาสามารถเข้าถึงโค้ดเพื่อปรับปรุงการทำงานได้อย่างอิสระ โปรโตคอล OpenVPN เริ่มได้รับการยอมรับ และเป็นที่นิยมสืบเนื่องมาจากการที่มันใช้วิธีเข้ารหัสแบบ AES-256 ร่วมกับระบบรับรองความถูกต้อง 2048-Bit RSA authentication และ 160-bit SHA1 hash algorithm หรือพูดง่าย ๆ ว่า วิธีการที่ OpenVPN ใช้ทำงานนั้น มีระบบรักษาความปลอดภัยที่แข็งแกร่งสุด ๆ นั่นเอง แต่นั่นก็เลยต้องแลกมากับความเร็วในการทำงานที่ช้าขึ้น

4. Secure Socket Tunneling Protocol (SSTP)

โดยย่อ : ระบบรักษาความปลอดภัยอยู่ในเกณฑ์ดี, ยากต่อการปิดกั้น และตรวจพบ, สนับสนุนการทำงานได้ดีทั้ง Clients แบบ Native และ บุคคลที่สาม (3rd-Party)

Secure Socket Tunneling Protocol หรือ SSTP ได้รับความนิยมเป็นอย่างสูง ด้วยอานิสงค์จากการที่มันถูกผนวกรวมไว้ในทุกระบบปฏิบัติการของ Microsoft ตั้งแต่ Windows Vista SP 1 เป็นต้นมา SSTP ใช้ระบบรับรองความถูกต้อง 2048-Bit SSL/TLS certificates ร่วมกับ 256-Bit SSL keys ในการเข้ารหัสข้อมูล เรื่องความปลอดภัยจึงเชื่อมั่นได้อยู่แล้ว ข้อเสียเพียงอย่างเดียวของ SSTP คือ กรรมสิทธิ์ทั้งหมดเป็นของ Microsoft ทำให้นักพัฒนาไม่มีสิทธิ์เข้าถึงโค้ดได้

5. Internet Key Exchange version 2 (IKEv2)

โดยย่อ : เร็ว, เป็นมิตรต่ออุปกรณ์พกพา, รองรับการสลับเครือข่าย, เป็น โอเพ่นซอร์ส (Open Source), สนับสนุนการทำงานได้ดีทั้ง Clients แบบ Native และ 3rd-party

Internet Key Exchange version 2 หรือ IKEv2 เป็นระบบ VPN แบบพื้นฐานที่มีระบบแลกเปลี่ยนกุญแจรักษาความปลอดภัยที่ปลอดภัย คล้ายคลึงกับ L2TP (และ IKEv1) โดยทั่วไปแล้ว IKEv2 จะทำงานจับคู่ร่วมกับ IKEv2 ในการเข้ารหัสข้อมูล และรับรองความถูกต้อง (Authentication) จุดเด่นของโปรโตคอลตัวนี้ คือ การเชื่อมต่อลิงก์ให้ใหม่ในเวลาที่การเชื่อมต่อเกิดหลุดชั่วคราว และรองรับการเปลี่ยนเครือข่ายในขณะที่เชื่อมต่ออยู่ เช่น เปลี่ยนจาก Wi-Fi เป็น Cellular

ประโยชน์ของ การใช้งาน เครือข่ายส่วนตัวเสมือน (Benefits of using VPN)

อย่างที่เกริ่นไปตั้งแต่ต้นว่า VPN สามารถช่วยเพิ่มความปลอดภัยระหว่างการออนไลน์ผ่านระบบอินเทอร์เน็ต และปกป้องข้อมูลส่วนตัวให้แก่ผู้ใช้ แต่แค่นี้อาจจะยังไม่เห็นภาพ เราเลยขออนุญาตขยายความต่อ เพื่อให้เห็นภาพได้ชัดเจนมากขึ้น

ซ่อนประวัติการใช้งานอินเทอร์เน็ต

เมื่อเราเข้าสู่อินเทอร์เน็ต ผู้ให้บริการอินเทอร์เน็ต (Internet Service Provider (ISP)) และเว็บเบราว์เซอร์ (ส่วนใหญ่) สามารถติดตามได้ว่าคุณทำอะไรบ้างบนโลกอินเทอร์เน็ต มันบันทึกข้อมูลการค้นหา และเก็บข้อมูลเอาไว้โดยอ้างอิงข้อมูลโดยใช้ หมายเลขที่อยู่ไอพี (IP Adress) ของคุณ รวมไปถึงเว็บไซต์ส่วนใหญ่สามารถบันทึกข้อมูลประวัติการใช้งานของผู้ใช้ได้เช่นกัน

ตัวอย่างง่าย ๆ ว่าทำไมการซ่อนประวัติการใช้งานอินเทอร์เน็ตถึงมีประโยชน์คิดว่าทุกคนน่าจะเคยค้นหาข้อมูลสินค้าบนอินเทอร์เน็ตนะ สมมติว่าคุณอยากได้นาฬิกาข้อมือ เลยค้นหารุ่นที่ชอบ ดีไซน์ที่ใช่ ราคาที่โดน หลังจากนั้น คุณก็จะพบว่า ไม่ว่าจะเข้าเว็บไซต์ไหนก็ตามที่มีโฆษณา แบนเนอร์ก็จะเต็มไปด้วยโปรโมชันนาฬิกาเต็มไปหมด ซึ่งเกิดจากทำงานของระบบโฆษณาแบบเจาะจงเป้าหมายนั่นเอง ซึ่ง VPN สามารถช่วยป้องกันไม่ให้คุณโดนเจาะจงเป้าหมายได้

ปกปิด IP Address และตำแหน่งที่ตั้ง

IP Address ของคุณ สามารถใช้ในการตรวจสอบตัวตนของคุณได้ว่า คุณเคยค้นหาข้อมูลอะไรบนโลกอินเทอร์เน็ต และตรวจสอบได้ด้วยว่าตอนที่คุณค้นหานั้น คุณอยู่ที่ไหน ซึ่งหากจะตรวจสอบจริง ๆ นั้นไม่ยากเลย อย่างที่เราเห็นข่าวเป็นประจำ ที่เกรียนเน็ตถูกตำรวจบุกจับถึงบ้าน

แต่เมื่อคุณใช้งาน VPN ค่า IP Address ที่ปลายทางเห็นจะไม่ใช่ IP Address ของคุณละ แต่เป็น IP Address ที่มาจากเซิร์ฟเวอร์ VPN มันจึงช่วยเพิ่มความปลอดภัย ความเป็นส่วนตัวให้มากขึ้น

มุดท่อเพื่อเข้าใช้บริการต่าง ๆ ที่โดนห้ามในที่อยู่อาศัยของคุณ

นี่อาจจะเป็นประโยชน์หลักที่ทำให้หลายคนยอมเสียค่าบริการ VPN คือ มันมีหลายบริการที่เปิดให้ใช้งานได้เฉพาะในบางประเทศเท่านั้น เช่น เกมบางเซิร์ฟเวอร์ไม่อนุญาตให้คนไทยเข้าเล่นได้, บริการสตรีมมิงบางเจ้าแสดงเนื้อหาตามตำแหน่งของผู้ใช้งาน ฯลฯ, บางเว็บไซต์ถูกแบนในประเทศ ปัญหาทั้งหมดที่ว่ามานี้ เราสามารถใช้ VPN มุดไปยังเซิร์ฟเวอร์ของประเทศอื่นเพื่อเข้าชมได้

ปกป้องข้อมูล

VPN ช่วยปกป้องความปลอดภัยจากการถูกสอดส่องให้กับอุปกรณ์ที่คุณใช้งานได้ ไม่ว่าจะเป็นคอมพิวเตอร์, โน๊ตบุ๊ก, สมาร์ทโฟน หรือแท็บเล็ต โดยเฉพาะอย่างยิ่งเมื่อคุณเข้าใช้งานอินเทอร์เน็ตในที่สาธารณะ เช่น ตามร้านกาแฟ หรือ Wi-Fi สาธารณะในสถานที่ต่าง ๆ หากไม่มี VPN ข้อมูลที่ถูกรับส่งผ่านเครือข่ายสาธารณะเหล่านั้น สามารถถูกดักอ่านได้อย่างง่ายดายเลยล่ะ

อิสรภาพบนโลกอินเทอร์เน็ต

หากคุณไม่ใช่เป้าหมายที่ถูกรัฐบาลจับตามองก็ไม่ต้องกังวลไป แต่รู้ไว้ก็ดีว่า ทาง ISP สามารถตรวจสอบประวัติการใช้งานอินเทอร์เน็ตของคุณได้อย่างละเอียด ถ้าหากรัฐบาลสั่งให้ทาง ISP ส่งมอบประวัติการใช้งานอินเทอร์เน็ตให้ คุณก็ไม่ต่างอะไรคนตัวเปล่าเปลือยที่เดินกลางหิมะ แต่ VPN สามารถปกป้องคุณจากการถูก ISP ตรวจสอบได้ ถ้าบริการ VPN ที่คุณเลือกใช้งานไม่มีการเก็บบันทึก ไฟล์ Log ซึ่งส่วนใหญ่ ผู้ให้บริการ VPN จะไม่มีการเก็บ Log แต่บางรายก็เก็บ

ที่มา : cybersecurity.att.com , vpnoverview.com , www.cloudwards.net , us.norton.com , www.howtogeek.com , www.yellowstonecomputing.net , www.netmotionsoftware.com , en.wikipedia.org

คำสำคัญ »

คำสำคัญ »

|

|

แอดมินสายเปื่อย ชอบลองอะไรใหม่ไปเรื่อยๆ รักแมว และเสียงเพลงเป็นพิเศษ |

ทิปส์ไอทีที่เกี่ยวข้อง

ซอฟต์แวร์

ซอฟต์แวร์ แอปพลิเคชันบนมือถือ

แอปพลิเคชันบนมือถือ เช็คความเร็วเน็ต (Speedtest)

เช็คความเร็วเน็ต (Speedtest) เช็คไอพี (Check IP)

เช็คไอพี (Check IP) เช็คเลขพัสดุ

เช็คเลขพัสดุ สุ่มออนไลน์

สุ่มออนไลน์